UFW iš tikrųjų reiškia nesudėtingą užkardą, o ne „Ubuntu“ užkardą, kaip mano daugelis žmonių. Šis pavadinimas atspindi tai, kad jį stebėtinai lengva konfigūruoti. Daugeliui naudotojų tereikės pažodžiui nustatyti tris parinktis, kol jie bus gana saugūs. Tiems, kurie nori nustatyti kai kurias išplėstines konfigūravimo parinktis, nereikės nieko daugiau, nei redaguoti teksto failą. Nors „Ubuntu“ projekto kūrėjai iš pradžių sukūrė šią ugniasienės programinę įrangą, „ufw“ taip pat yra daugelyje kitų platinimų. „Debian“, „Arch“, „Linux Mint“, „Lubuntu“ ir „Xubuntu“ vartotojai greičiausiai jau yra ją įdiegę.

Problema ta, kad palyginti nedaug vartotojų ją įjungia. Nors vartotojams nebereikia tiesiogiai dirbti su „iptables“, „Ubuntu“ priverčia „ufw“ numatytąjį nustatymą išjungti. Daugelyje „Debian“ diegimų pagal numatytuosius nustatymus net nėra įdiegti paketai. Geros naujienos yra tai, kad kiekvienas, turintis bent menką terminalo patirtį, gali sustiprinti savo sistemą.

1 metodas: įjunkite UFW iš komandinės eilutės

Tarkime, kad prieš bandydami jį įdiegti atskirai, turite „ufw“ paketą. Vykdykite šias komandas prieš viską. Jei įpusėjus kyla kokių nors klaidų, visada galite grįžti ir vėliau be problemų įdiegti „ufw“ paketus.

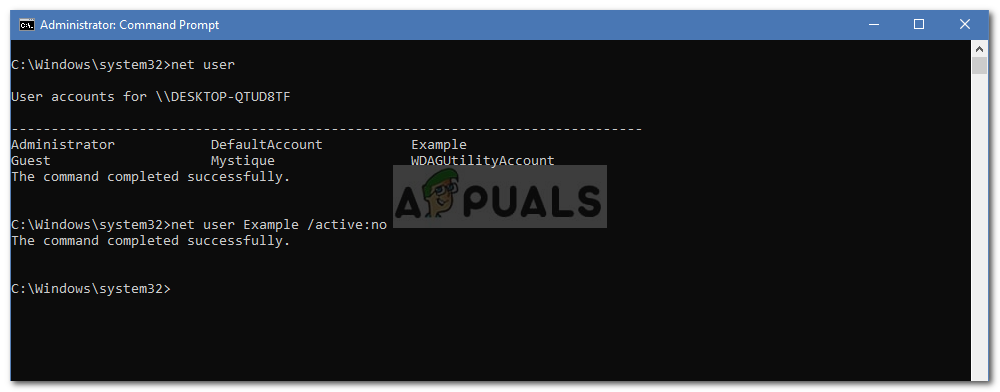

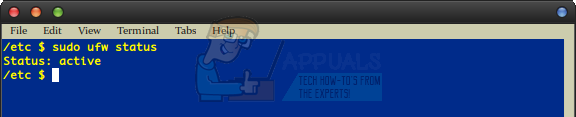

Jei dirbate iš standartinės vartotojo paskyros, paleiskite sudo ufw įjungti ir, jei būsite paraginti, įveskite administratoriaus slaptažodį. Turėtumėte pasakyti, kad „ufw“ yra įjungtas ir paleidžiamas paleidus automatiškai. Bėk sudo ufw būsena bet kokiu atveju tik tam, kad butu tikras. Jums turėtų būti suteikta viena išvesties eilutė, kurioje parašyta „Būsena: aktyvi“, o po jos nieko nėra.

Kita vertus, jums galėjo būti pasakyta, kad „ufw“ nėra įdiegta. Reikėtų paleisti apt pagrįstų platinimų, tokių kaip „Debian“, vartotojai sudo apt-get install ufw . Galbūt norėsite bėgti sudo apt-get atnaujinimas ir tada sudo apt-get atnaujinimas kad diegdami įsitikintumėte, jog kiti jūsų paketai yra tvarkingi. „Arch Linux“ vartotojams reikės paleisti sudo pacman -Syu jei jie nori susitvarkyti savo pakuotes ir tada sudo pacman -S ufw įdiegti „ufw“, bet visi vartotojai vėliau galės tęsti kaip įprasta. Atlikite anksčiau nurodytus veiksmus ir įsitikinkite, kad jis veikia sudo ufw įjungti grąžina minėtą „ Būsena: aktyvi ”Eilutė.

2 metodas: pagrindinio taisyklių rinkinio siuntimas UFW

Ugniasienės įrankiai naudoja taisyklių rinkinį, kad patikrintų, ar priimti paketą, siunčiamą į jūsų kompiuterį per tinklą. Beveik neabejotinai norėsite paleisti šias dvi komandas toliau:

sudo ufw pagal nutylėjimą leidžia išeiti

sudo ufw numatytoji atmesti gaunamus

Tai užtikrina, kad „ufw“ visada leidžia jums siųsti išeinantį srautą į savo tinklo adapterį, o tai svarbu, jei atliekate bet kokį darbą internete. Natūralu, kad neturėtumėte laikyti jokio siunčiamo prašymo pavojingu. Tai taip pat draudžia gaunamiems prašymams padaryti bet kokią žalą, o tai yra teisinga nuostata beveik visiems namų ir verslo vartotojams. Net daugumai žaidėjų, žaidžiančių intensyvius internetinius FPS žaidimus, nereikėtų nieko daugiau. Daugelis žmonių gali čia sustoti, jei „sudo ufw“ būsenos paleidimas vis tiek grąžina įgalintą pranešimą net ir tada, kai perkraunate mašiną. Konfigūracijos procese nėra daug ko kito. Vartotojai, turintys bet kokį ssh ar išplėstinius tinklo tikslus, turi judėti toliau.

3 metodas: Išplėstinės UFW konfigūravimo parinktys

Daugumai vartotojų nereikės skaityti toliau, tačiau kai kurioms šios taisyklės gali būti naudingos. Pvz., Jei jums reikėjo leisti TCP ryšius bendrame 80 prievade, galite paleisti:

sudo ufw leisti 80 / tcp

Jūs taip pat galėtumėte naudoti sudo ufw leisti nuo ###. ##. ##. ## / ## su tikruoju IP adresu ir tikruoju potinklio numeriu po pasvirojo ženklo. Atminkite, kad 80 yra galiojantis skaičius šiam naudojimui, jei reikia tinklą per jį. Naudojant kažką panašaus sudo ufw leisti http / tcp taip pat galioja ir gali prireikti serverio situacijoje, tačiau tai iš tikrųjų pradeda atverti kirminų skardinę tiek, kiek leidžia skirtingų tipų ryšiai.

Vienas iš populiaresnių nustatymų yra sudo ufw leisti 22 , kuris atveria ssh jungčių prievadą. Kai kurie vartotojai tai formuluoja taip sudo ufw leisti ssh , kuris veikia taip pat gerai. Kai kurie vadovai gali nurodyti jums pridėti abi eilutes, tačiau daugeliu atvejų tai nėra būtina ir galų gale gali prisidėti prie nereikalingos pridėtinės sumos.

Jei ateityje norite pašalinti vieną iš savo taisyklių, galite tiesiog paleisti sudo ufw delete, po kurio nurodomas taisyklės pavadinimas. Pavyzdžiui, sudo ufw ištrinti leisti 80 / tcp išjungtų vieną iš aukščiau pateiktų pavyzdžių.

Dabar, kai bėgsi sudo ufw statusas galite pamatyti kur kas išsamesnę lentelę, jei sukūrėte papildomas taisykles. Jei kada nors norėtumėte išjungti užkardą ateityje, galite paleisti sudo ufw disable, tačiau yra labai nedaug situacijų, kai tai turėtumėte padaryti.

Kartais galite pastebėti 504 šliuzo skirtojo laiko klaidas, jei tokiu būdu naudojate „ufw“ serverio apsaugai. Tokiu atveju gali padėti pakeisti kelių taisyklių tvarką. Leisti taisykles reikia įvesti prieš atsisakant taisyklių, nes „ufw“ saugumo sumetimais analizuodamas jūsų sąrašą visada ieško pirmosios atitikties. Panaikinkite porą taisyklių ir vėl jas įtraukėte įvesdami sudo ufw numatytasis leidimas pirmiausia turėtų išspręsti šią problemą. Galbūt norėsite papildomai ištrinti visas pasikartojančias eilutes ir dėl našumo priežasčių.

Bėk sudo ufw verbose ir atidžiai atkreipkite dėmesį į tai, kokia tvarka yra jūsų „DENY IN“ ir „ALLOW IN“ eilutės. Jei bendrame uoste, pvz., 80 ar 22, yra kažkas, ant kurio diagramoje prieš kitas nuorodas į tuos prievadus rašoma „DENY IN“, po kurio seka Anywhere, tada jums gali būti bando užblokuoti ryšius, kol jie neturi galimybės pereiti. Pertvarkius juos, problema bus išspręsta. Šių komandų pateikimas teisinga tvarka visų pirma padės išvengti problemų vėliau.

Padidėjusiems pagrindinės eilutės vartotojams iš tikrųjų nereikės naudoti sudo prieš kiekvieną komandą. Jei dėl to gavote kokių nors klaidų, tai gali būti jūsų problema. Patikrinkite raginimo pabaigą, kad pamatytumėte, ar prieš žymeklį turite # ar $. „Tcsh“ vartotojai, turintys tik% už raginimą, turėtų paleisti „whoami“, kad pamatytų, kokį vartotoją jie veikia.

Reguliarūs vartotojai, kurie veikia sudo ufw statusas greičiausiai vis tiek gaus palyginti mažai atsiliepimų po jų raginimo. Tikriausiai paprasčiausiai pamatysite tą pačią liniją, kurią turėjote anksčiau.

Taip yra todėl, kad šie vartotojai paprasčiausiai dirba su labai nedaugeliu taisyklių. Tačiau dėl šių taisyklių gali būti svarbus atsargumo žodis. Nors numatytoji „ufw“ komanda papildomai leidžia naudoti parametrą „atmesti“, galite labai lengvai užrakinti savo asmeninio serverio struktūrą arba atlikti kitus keistus dalykus. Jei jums reikia a sudo ufw leisti ssh ar kitas panašias eilutes jūsų taisyklių rinkinyje, tai turi atsirasti prieš taikant numatytąsias atmetimo ar paneigimo taisykles.

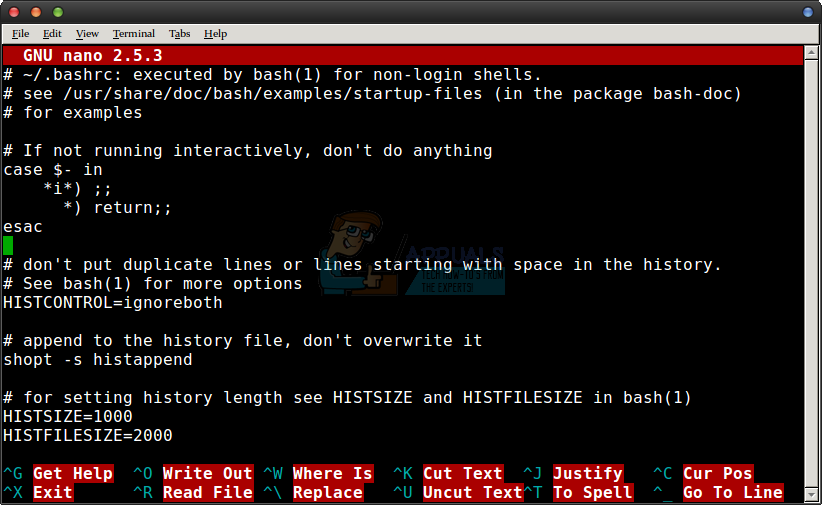

Nors egzistuoja kai kurie grafiniai įrankiai, tokie kaip „Gufw“ ir „Qt“ pagrindu sukurta „kmyfirewall“, pakankamai lengva konfigūruoti „ufw“ iš komandinės eilutės, kad jums jų tikrai nereikės. Jei jums reikia redaguoti konfigūracijos failus tiesiogiai, naudokite  komandą pereiti į tinkamą katalogą ir naudoti sudo nanofw norėdami jį redaguoti. Taip pat galite iš pradžių naudoti daugiau ufw ar mažiau ufw, kad pirmiausia peržiūrėtumėte tekstą, prieš atlikdami pakeitimus.

komandą pereiti į tinkamą katalogą ir naudoti sudo nanofw norėdami jį redaguoti. Taip pat galite iš pradžių naudoti daugiau ufw ar mažiau ufw, kad pirmiausia peržiūrėtumėte tekstą, prieš atlikdami pakeitimus.

Kūrėjai iš tikrųjų skyrė laiko pateikti tinkamus komentarus, kad nepamestumėte juos redaguodami, nors galbūt norėsite tai pašalinti, jei manote, kad to reikia.

5 minutes perskaityta