„Apple“ (Medhat Dawoud nuotr. „Unsplash“)

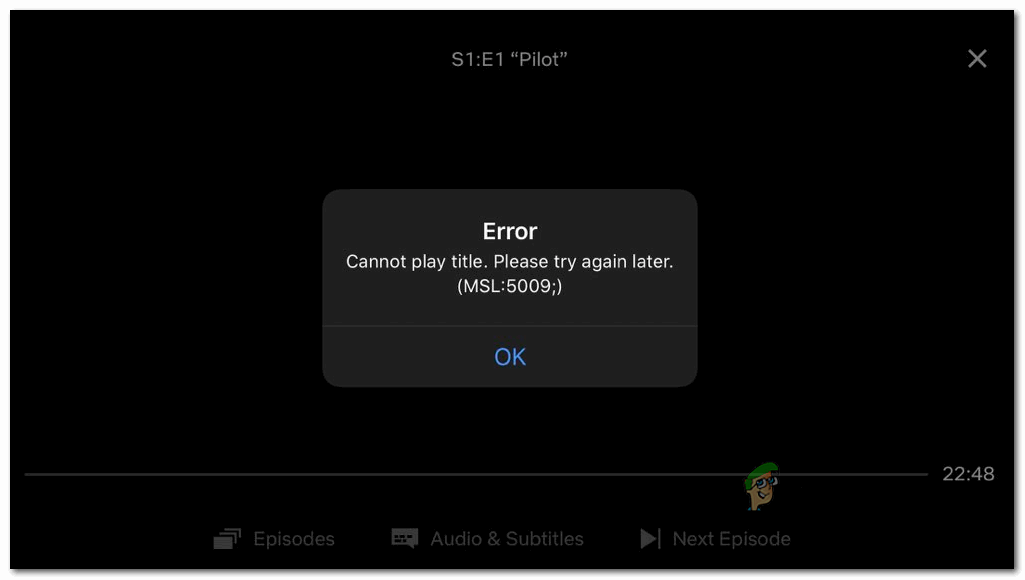

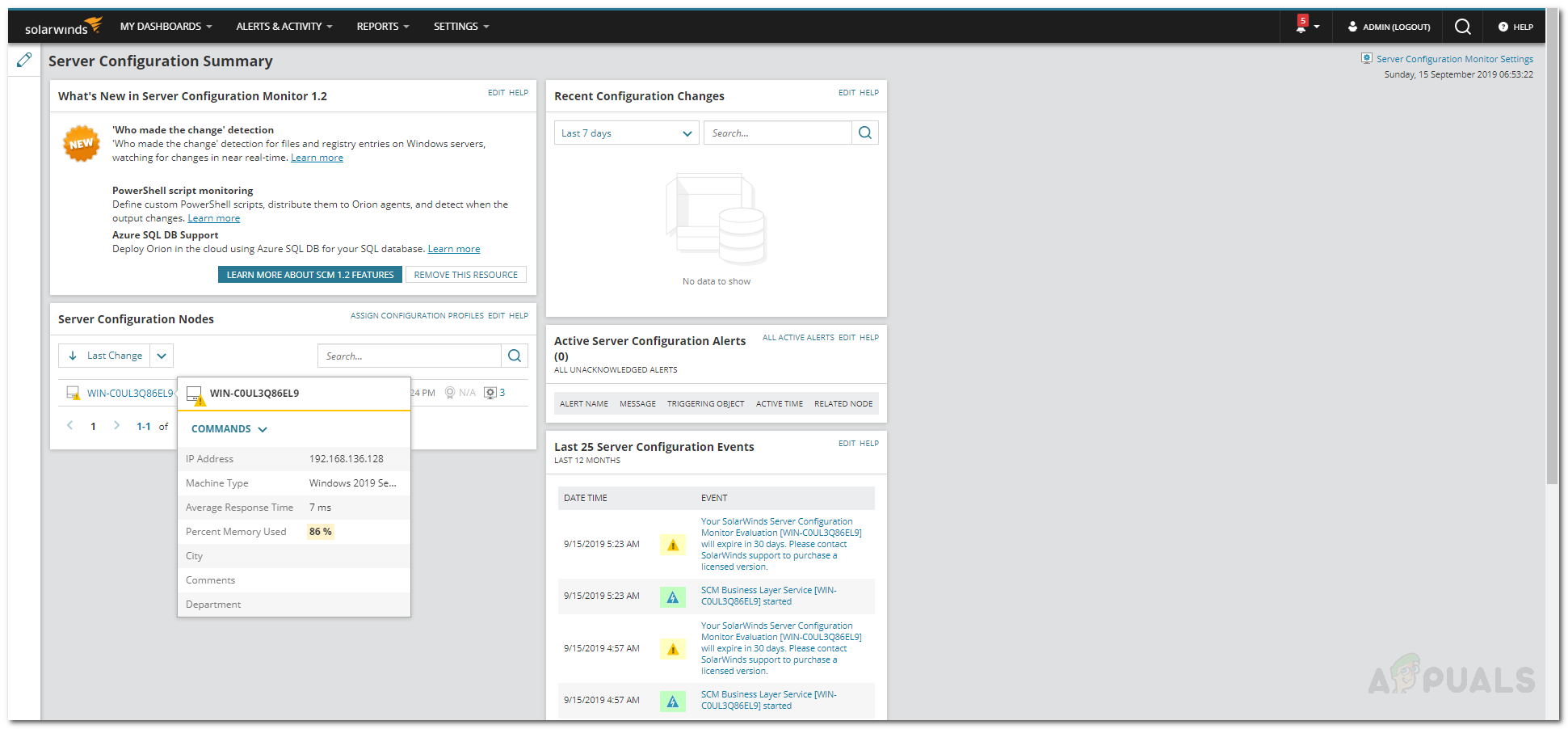

„Apple iOS“, numatytojoje visų „iPhone“ operacinėje sistemoje, buvo šeši kritiniai „nulio sąveikos“ pažeidžiamumai. „Google“ elito „Project Zero“ komanda, ieškanti rimtų klaidų ir programinės įrangos trūkumų, atrado tą patį. Įdomu tai, kad „Google“ saugumo tyrimų komanda taip pat sėkmingai pakartojo veiksmus, kuriuos galima atlikti naudojant laukinės gamtos saugumo trūkumus. Šios klaidos gali leisti bet kuriam nuotoliniam užpuolikui perimti „Apple iPhone“ administracinę kontrolę, vartotojui nereikalaujant nieko daryti, išskyrus tai, kad gautų ir atidarytų pranešimą.

Buvo nustatyta, kad „Apple iPhone“ operacinės sistemos versijos, ankstesnės nei „iOS 12.4“, yra šešios „be sąveikos“ saugos klaidos, atrado „Google“. Du „Google Project Zero“ nariai paskelbė išsamią informaciją ir netgi sėkmingai įrodė penkių iš šešių pažeidžiamumų įrodymo koncepciją. Saugumo trūkumai gali būti laikomi gana dideliais vien todėl, kad jiems reikia mažiausiai veiksmų, kuriuos atlieka potenciali auka, kad pakenktų „iPhone“ saugumui. Saugumo pažeidžiamumas veikia „iOS“ operacinę sistemą ir gali būti naudojamas per „iMessage“ klientą.

„Google“ vadovaujasi atsakinga praktika ir praneša „Apple“ apie rimtus „iPhone iOS“ saugumo trūkumus:

Kitą savaitę Las Vegase „Black Hat“ saugos konferencijoje „Google“ atskleis išsamią informaciją apie „Apple iPhone iOS“ saugumo spragas. Tačiau paieškos gigantas išlaikė atsakingą praktiką įspėti atitinkamas įmones apie saugumo spragas ar užpakalines duris ir pirmiausia pranešė apie problemas „Apple“, kad ji galėtų išleisti pleistrus, kol komanda viešai neatskleis detalių.

Pranešama, kad pastebėjusi rimtas saugumo klaidas, „Apple“ puolė taisyti klaidas. Tačiau gali būti, kad tai nepavyko iki galo. Išsami informacija apie vieną „be sąveikos“ pažeidžiamumą buvo saugoma, nes „Apple“ neišsprendė klaidos. Informaciją apie tą patį pateikė Natalie Silvanovich, viena iš dviejų „Google Project Zero“ tyrėjų, radusių ir pranešusių apie klaidas.

„Google“ atskleidžia daugybę „Apple“ programos „iMessage“ trūkumų

Niekas nėra apsaugotas nuo virusų, kenkėjiškų programų ir panašių ar kodavimo trūkumų: „MacOS“, „Android“, „iOS“, „Linux“, „Windows“ - jie visi yra pažeidžiami. Pleistrai ir antivirusiniai vaistai visada yra būtini visoms OS https://t.co/sTpLUY2XqO

- Scotty (@osusuki) 2019 m. Liepos 30 d

Tyrėjas taip pat pažymėjo, kad keturios iš šešių saugos klaidų gali sukelti kenksmingo kodo vykdymą nuotoliniame „iOS“ įrenginyje. Dar daugiau rūpi tai, kad šioms klaidoms nereikėjo sąveikos su vartotoju. Užpuolikai turi tik išsiųsti specialiai užkoduotą netinkamai suformuotą pranešimą į aukos telefoną. Tuomet kenkėjiškas kodas galėjo lengvai įvykdyti, kai vartotojas atidarė pranešimą norėdamas peržiūrėti gautą elementą. Kiti du išnaudojimai gali leisti užpuolikui nutekinti duomenis iš įrenginio atminties ir nuskaityti failus iš nuotolinio įrenginio. Keista, kad net šioms klaidoms nereikėjo vartotojo sąveikos.

„Apple“ gali sėkmingai ištaisyti tik penkis iš šešių „nulio sąveikos“ saugumo pažeidžiamumų „iPhone iOS“?

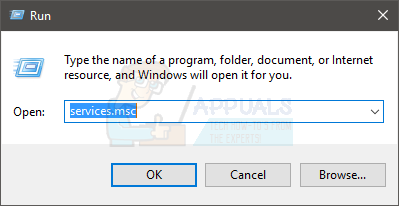

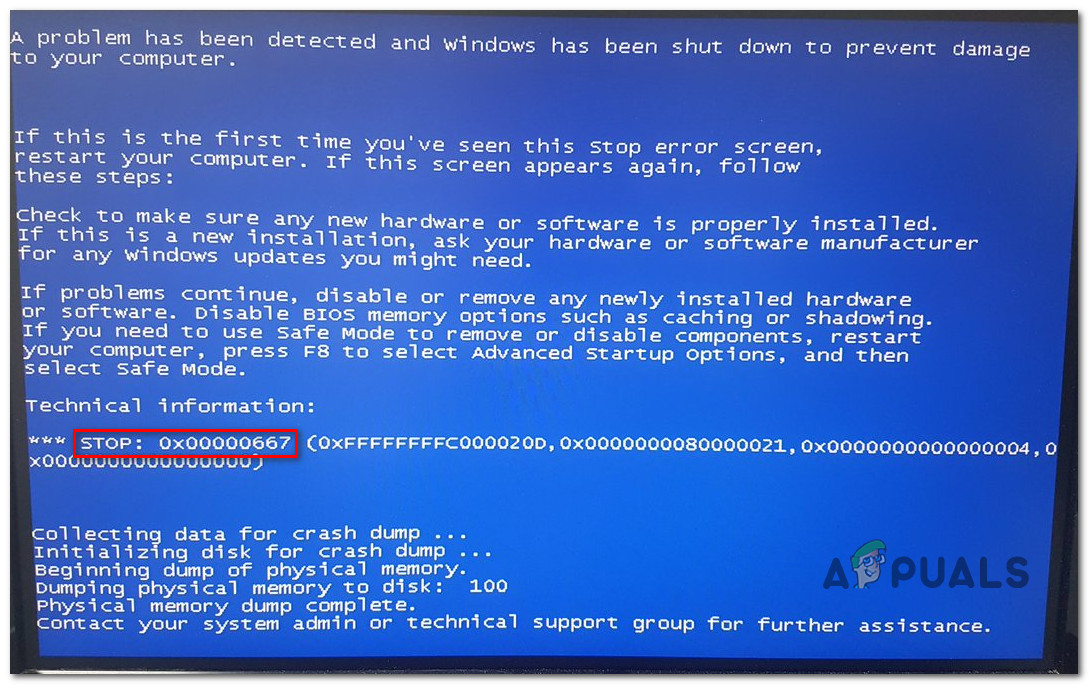

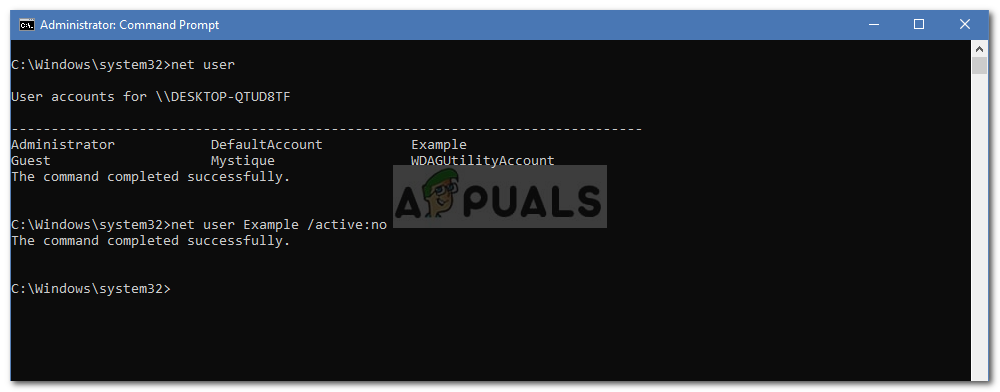

Visi šeši saugumo trūkumai turėjo būti sėkmingai užtaisyti praėjusią savaitę, liepos 22 d., su „Apple“ „iOS 12.4“ leidimu . Tačiau panašu, kad taip nėra. Saugumo tyrinėtojas pastebėjo, kad „Apple“ pavyko ištaisyti tik penkis iš šešių „iPhone NOS“ saugumo pažeidimų. Vis dėlto išsami informacija apie penkias pataisytas klaidas pateikiama internete. Tą patį „Google“ pasiūlė per pranešimų apie klaidas sistemą.

Trys klaidos, leidusios vykdyti nuotolinį vykdymą ir suteikti administracinę aukos „iPhone“ kontrolę, yra CVE-2019-8647 , CVE-2019-8660 ir CVE-2019-8662 . Susietose klaidų ataskaitose yra ne tik techninė informacija apie kiekvieną klaidą, bet ir koncepcijos įrodymo kodas, kurį galima naudoti kuriant išnaudojimus. Kadangi „Apple“ nepavyko sėkmingai užtaisyti ketvirtosios šios kategorijos klaidos, išsami informacija apie tą pačią informaciją buvo laikoma konfidencialia. „Google“ pažymėjo šį saugos pažeidžiamumą kaip CVE-2019-8641.

Vienas iš šių trūkumų yra skaitymo už ribų (CVE-2019-8646) problema, dėl kurios nuotoliniai užpuolikai gali leisti perskaityti aukos saugomų failų turinį. #iOS prietaisą, tiesiog siunčiant netinkamai suformuotą pranešimą per „iMessage“.

- „Hacker News“ (@TheHackersNews) 2019 m. Liepos 30 d

„Google“ pažymėjo penktąją ir šeštąją klaidas kaip CVE-2019-8624 ir CVE-2019-8646 . Šie saugumo trūkumai gali leisti užpuolikui pasinaudoti asmenine aukos informacija. Tai ypač aktualu, nes jie gali nutekinti duomenis iš įrenginio atminties ir nuskaityti failus iš nuotolinio įrenginio nereikalaudami aukos sąveikos.

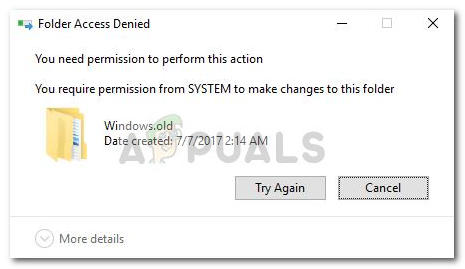

Naudodama „iOS 12.4“ „Apple“ gali sėkmingai užblokuoti bet kokius bandymus nuotoliniu būdu valdyti „iPhone“ per pažeidžiamą „iMessage“ platformą. Tačiau tai, kad egzistuoja ir yra atviras koncepcijos įrodymo kodas, reiškia, kad įsilaužėliai ar kenkėjiški koduotojai vis tiek galėtų išnaudoti „iPhone“, kurie nebuvo atnaujinti į „iOS 12.4“. Kitaip tariant, nors visada rekomenduojama įdiegti saugos naujinimus, kai tik jie tampa prieinami, šiuo atveju labai svarbu nedelsiant įdiegti naujausią „iOS“ naujinimą, kurį išleido „Apple“. Daugelis įsilaužėlių bando pasinaudoti pažeidžiamumais net ir po jų pataisymo ar pašalinimo. Taip yra todėl, kad jie puikiai žino, kad yra daugybė įrenginių savininkų, kurie neatnaujina operatyviai arba tiesiog atideda savo įrenginių atnaujinimą.

Sunkūs „iPhone iOS“ saugumo trūkumai yra gana pelningi ir finansiškai atlyginami tamsiajame internete:

Šešias „Zero Interaction“ saugumo spragas aptiko Silvanovičius ir kitas „Google Project Zero“ saugumo tyrėjas Samuelis Großas. Kitą savaitę Las Vegase numatytoje „Black Hat“ saugumo konferencijoje Silvanovič skaitys pranešimą apie nuotolinius ir „be sąveikos“ „iPhone“ pažeidžiamumus.

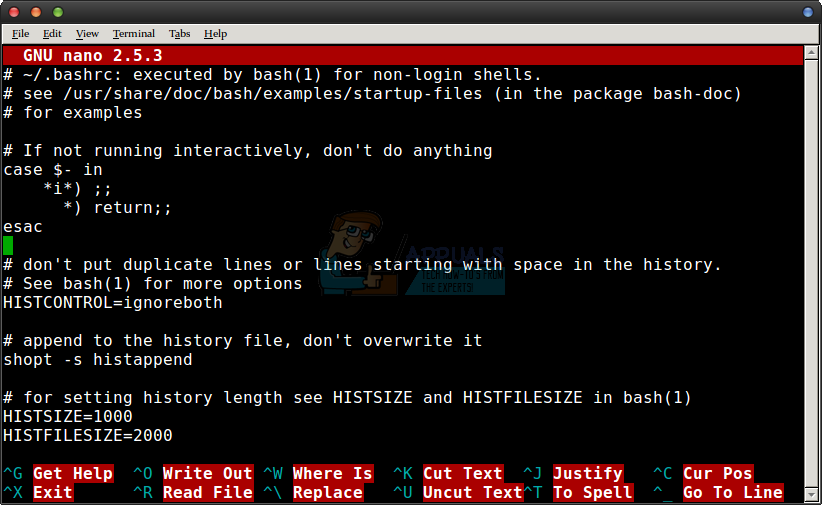

' Nulinė sąveika Arba „ be trinties Pažeidžiamumas yra ypač pavojingas ir kelia didelį saugumo ekspertų susirūpinimą. A mažas fragmentas apie pokalbį tai, ką Silvanovičius pristatys konferencijoje, pabrėžia susirūpinimą dėl tokių „iPhone iOS“ saugumo trūkumų. „Buvo gandų, kad atakuojant„ iPhone “nereikalaujama jokių nuotolinių pažeidžiamumų, tačiau nėra pakankamai informacijos apie šių atakų šiuolaikiniuose įrenginiuose techninius aspektus. Šiame pristatyme tiriamas nuotolinis be sąveikos „iOS“ atakos paviršius. Jame aptariami SMS, MMS, Visual Voicemail, iMessage ir Mail pažeidžiamumo potencialai ir paaiškinama, kaip nustatyti įrankius, norint išbandyti šiuos komponentus. Jame taip pat pateikti du pažeidžiamumo, atrasto naudojant šiuos metodus, pavyzdžiai.

„Google Project Zero“ tyrėjai atskleidžia 5 „nulio sąveikos“ „iMessage“ trūkumus, 4 ištaisytus „iOS 12.4“ @Google

CVE-2019-8660 yra atminties sugadinimo trūkumasDu atskleisti trūkumai gali sukelti „iPhone“ GUI gedimą

Vienas iš tyrėjų išsamiai aprašys „Black Hat USA 2019“ trūkumus pic.twitter.com/slkkkOoObE

- „Daily Tech“ (@ VikasGoud1997) 2019 m. Liepos 30 d

Pristatymas yra vienas populiariausių suvažiavime, visų pirma todėl, kad „iOS“ klaidos be vartotojo sąveikos yra labai retos. Dauguma „iOS“ ir „MacOS“ išnaudojimų remiasi tuo, kad auka sėkmingai apgaulinga paleisti programą arba atskleidžia jų „Apple ID“ kredencialus. Nulio sąveikos klaidai reikia atidaryti sugadintą pranešimą, kad būtų paleistas išnaudojimas. Tai žymiai padidina infekcijos ar kompromiso tikimybę. Daugelis išmaniųjų telefonų naudotojų turi ribotą nekilnojamojo turto ekraną ir atidaro pranešimus, kad patikrintų jo turinį. Sumaniai sukurtas ir gerai suformuluotas pranešimas dažnai eksponentiškai padidina suvokiamą autentiškumą, dar labiau padidindamas sėkmės galimybes.

Silvanovičius paminėjo, kad tokie kenkėjiški pranešimai galėjo būti siunčiami SMS, MMS, „iMessage“, „Mail“ ar net „Visual Voicemail“. Jiems tereikėjo atsidurti aukos telefone ir būti atidarytiems. „Tokie pažeidžiamumai yra šventas užpuoliko graudas, leidžiantis jiems nepastebimai įsilaužti į aukų įrenginius.“ Beje, iki šių dienų tokias minimalias arba „nulio sąveikos“ saugumo spragas naudojo tik legalių perėmimo įrankių ir stebėjimo programinės įrangos gamintojai ir gamintojai. Tai tiesiog reiškia tokį labai rafinuotos klaidos kurios sukelia mažiausiai įtarimų, daugiausia aptinka ir prekiauja programinės įrangos pardavėjai, veikiantys „Dark Web“. Tik valstybės remiamos ir sutelktos įsilaužimų grupės paprastai turi prieigą prie jų. Taip yra todėl, kad pardavėjai, kurie aptinka tokius trūkumus, juos parduoda už milžiniškas pinigų sumas.

Pagal kainų grafiką, paskelbtą Zerodiumas , tokie „Dark Web“ arba programinės įrangos juodojoje rinkoje parduoti pažeidžiamumai gali kainuoti daugiau nei 1 milijoną dolerių. Tai reiškia, kad Silvanovičius galėjo paskelbti išsamią informaciją apie saugumo išnaudojimą, kurį neteisėti programinės įrangos gamintojai galėjo sumokėti nuo 5 iki 10 mln. Crowdfense , kita platforma, dirbanti su saugumo informacija, tvirtina, kad kaina galėjo būti daug didesnė. Platforma grindžia savo prielaidas tuo, kad šie trūkumai buvo „ be paspaudimo atakos grandinė “. Be to, pažeidžiamumai veikė naujausiose „iOS“ versijose. Kartu su tuo, kad jų buvo šeši, išnaudojimo pardavėjas galėjo lengvai uždirbti daugiau nei 20 milijonų dolerių už siuntą.

Žymos obuolys Kibernetinė sauga google ios