„GrandCrab Ransomware“ v4.1.2. „Malwarebytes Lab“

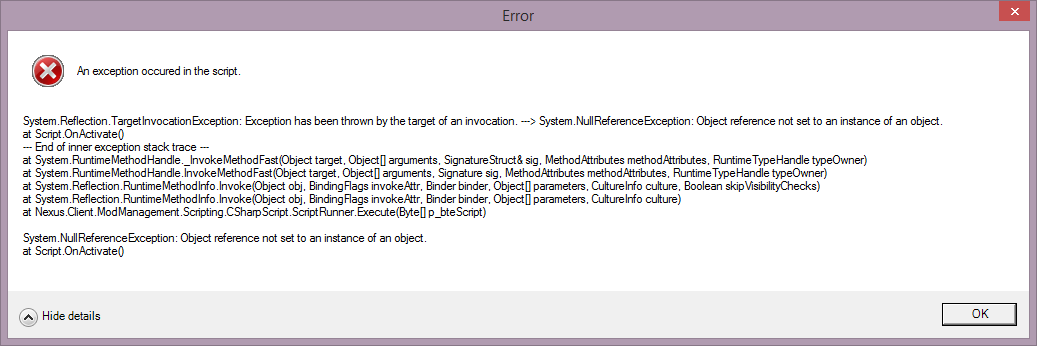

„GrandCrab Ransomware“ įsidiegia pagrindines kompiuterių sistemas naudodamasis užmaskuotais internetiniais atsisiuntimais, dažniausiai PDF kvitų pavidalu, ir užšifruoja vietinius vartotojo duomenis vykdydamas savo .gdcb ir .crab failus. Ši išpirkos programa yra labiausiai paplitusi tokio tipo kenkėjiška programa, ir ji naudoja „Magnitude Exploit Kit“ skleisti savo grobiui. Neseniai buvo atrasta naujausia „GrandCrab Ransomware“ versija, 4.1.2 versija, o prieš įsibėgėjant Pietų Korėjos kibernetinio saugumo kompanijai, „AhnLab“ , pakartojo šešioliktainę eilutę, kurią pažeidžiamose sistemose vykdo „GrandCrab“ išpirkos programa 4.1.2, ir bendrovė suformulavo, kad ji egzistuoja nekenkiančiose sistemose, kad, kai išpirkos programinė įranga pateks į sistemą ir vykdys savo eilutę, kad ją užšifruotų, apgauti manydami, kad kompiuteris jau yra užšifruotas ir pažeistas (tariamai jau užkrėstas), todėl išpirkos programa neatlieka to paties šifravimo, kuris dvigubai užšifruotų ir visiškai sunaikintų failus.

„AhnLab“ suformuota šešioliktainė eilutė sukuria unikalius šešioliktainius ID savo pagrindinėms sistemoms, remiantis paties kompiuterio detalėmis ir kartu naudojamu „Salsa20“ algoritmu. „Salsa20“ yra struktūrinis srauto simetriškas šifras, kurio ilgis yra 32 baitai. Pastebėta, kad šis algoritmas yra sėkmingas prieš daugybę atakų ir retai sugadina savo pagrindinius įrenginius, kai juos veikia kenksmingi įsilaužėliai. Šifrą sukūrė Danielis J. Bernsteinas ir pateikė „eStream“ vystymosi tikslais. Dabar jis naudojamas „AhnLab“ kovos mechanizme „GrandCrab Ransomware v4.1.2“.

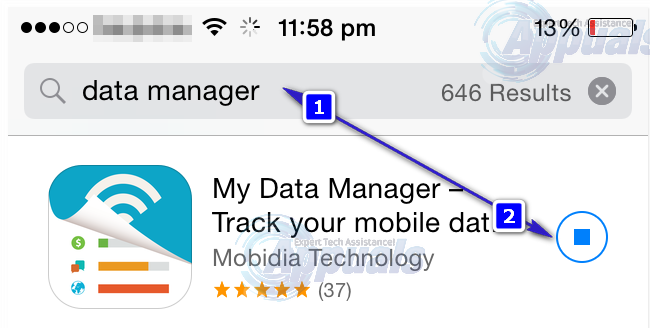

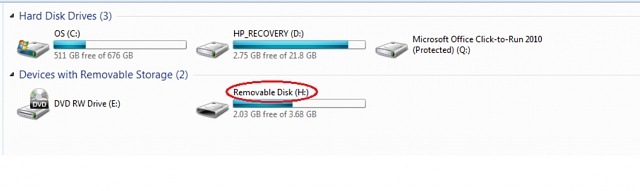

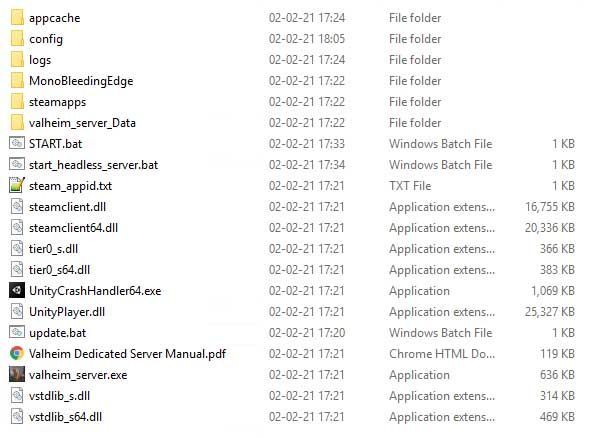

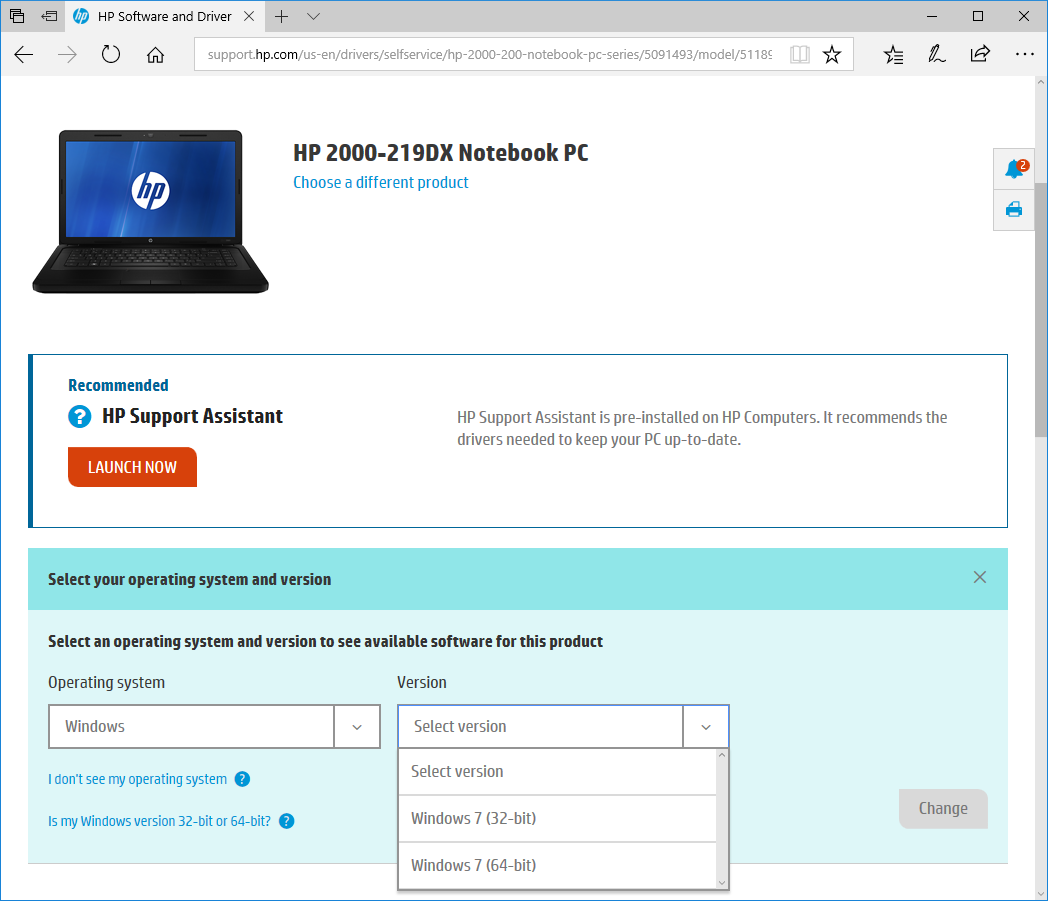

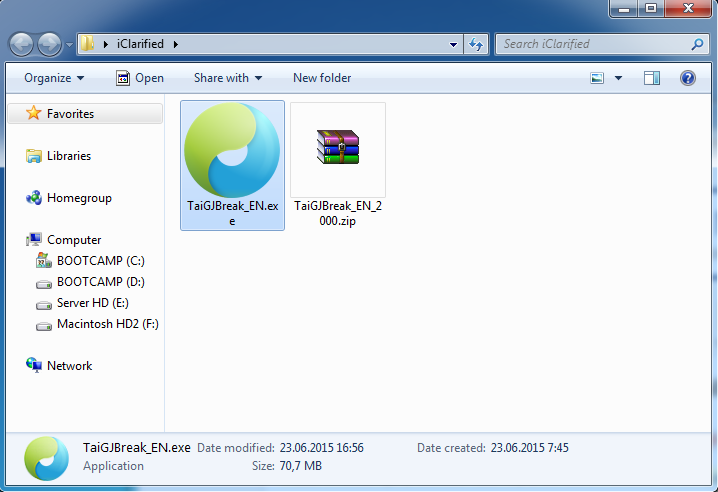

Parengta GC v4.1.2 apsaugos programa išsaugo jos [šešioliktainės eilutės] .lock failą skirtingose vietose, atsižvelgiant į pagrindinio kompiuterio „Windows“ operacinę sistemą. „Windows XP“ programa išsaugoma C: Documents and Settings All Users Application Data. Naujesnėse „Windows“, „Windows 7“, 8 ir 10 versijose programa saugoma C: ProgramData. Tikimasi, kad šiame etape programa sėkmingai apgaus tik „GrandCrab Ransomware“ v4.1.2. Tai dar nebuvo išbandyta su senesnėmis išpirkos programinės įrangos versijomis, tačiau daugelis įtaria, kad jei failai iš naujesnės programos bus suderinti su senesniais išpirkos išmetusių programų kovos kodais, jie gali būti lygiaverčiai per backporting ir efektyviai išmesti užpultą. iš senesnių išpirkos programų versijų. Norėdamas įvertinti grėsmę, kurią kelia ši išpirkos programa, „Fortinet“ paskelbė išsamią publikaciją tyrimus šiuo klausimu ir norėdamas apsisaugoti nuo grėsmės, „AhnLab“ galėjo nemokamai atsisiųsti savo programą naudodamas šias nuorodas: 1 nuoroda & 2 nuoroda .

![[FIX] „Hulu“ Mes nustatėme klaidą keisdami profilius](https://jf-balio.pt/img/how-tos/80/hulu-we-encountered-an-error-when-switching-profiles.png)