„Microsoft Azure“. „CirtixGuru“

„Microsoft“ išleidus „AzureRM 6.6.0 Azure Resource Manager“ modulį, administratoriai dabar gali naudoti struktūrinės užklausos kalbos (SQL) VA „Powershell“ cmdlet'us savo pažeidžiamumo vertinimų tinkle. „Cmdlet“ yra „AzureRM.Sql“ pakete. Šį naujinimą galima atsisiųsti per „PowerShell“ galerija .

„Microsoft“ SQL pažeidžiamumo vertinimas įrankis suteikė sistemos administratoriams priemonių atrasti, valdyti ir ištaisyti galimas duomenų bazių spragas, kad pagerėtų jų sistemų saugumas. Šis įrankis buvo naudojamas siekiant užtikrinti atitikties reikalavimus atliekant duomenų bazių nuskaitymą, atitikti įmonės privatumo standartus ir stebėti visą įmonės tinklą, kurį kitu atveju būtų sunku atlikti visame tinkle.

Pateikiamas „Azure SQL“ duomenų bazės paketas „SQL Advanced Threat Protection“ informacijos apsauga naudojant neskelbtinų duomenų klasifikaciją. Jis taip pat naudoja grėsmės nustatymas siekiant išspręsti saugumo problemas ir naudojant pažeidžiamumo vertinimo įrankį rizikos sritims nustatyti.

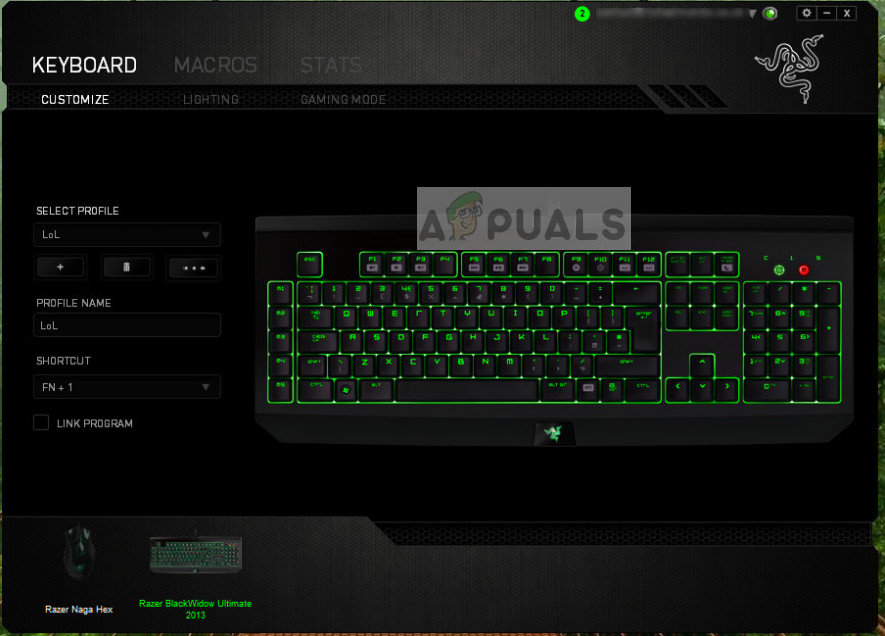

Į naujinimą įtrauktos cmdlet iškviečia Išplėstinė SQL apsauga nuo grėsmių paketą, suteikiantį tris pagrindines funkcijas. Pirmasis rinkinys gali būti naudojamas inicijuoti „Advanced Threat Protection“ paketą Azure SQL duomenų bazėje. Antrasis cmdlet rinkinys gali būti naudojamas pažeidžiamumo vertinimo parametrams nustatyti. Trečiasis cmdlet rinkinys gali būti naudojamas nuskaitymams vykdyti ir jų rezultatams valdyti. Šių naujų pristatytų cmdlet privalumas yra tas, kad šias operacijas galima lengvai paleisti tiesiai iš „PowerShell“ konsolės daugybėje duomenų bazių.

„Update-AzureRmSqlDatabaseVulnerabilityAssessmentSettings“;

„Get-AzureRmSqlDatabaseVulnerabilityAssessmentSettings“;

„Clear-AzureRmSqlDatabaseVulnerabilityAssessmentSettings“

„Set-AzureRmSqlDatabaseVulnerabilityAssessmentRuleBaseline“;

„Get-AzureRmSqlDatabaseVulnerabilityAssessmentRuleBaseline“;

„Clear-AzureRmSqlDatabaseVulnerabilityAssessmentRuleBaseline“

„Convert-AzureRmSqlDatabaseVulnerabilityAssessmentScan“;

„Get-AzureRmSqlDatabaseVulnerabilityAssessmentScanRecord“;

„Start-AzureRmSqlDatabaseVulnerabilityAssessmentScan“

Pasinaudojus šiomis cmdlet'ais pirmiausia reikia įjungti pažangią apsaugą nuo grėsmių. Tada administratorius turi nustatyti sistemos pažeidžiamumo vertinimo instrukcijas, įskaitant išsamią informaciją, pvz., Nuskaitymo dažnumą. Tada reikia nustatyti pradinius parametrus, kad būtų galima įvertinti nuskaitymus. Kai ši informacija bus sukonfigūruota, administratorius gali atlikti pažeidžiamumo patikrinimą duomenų bazėje ir atsisiųsti rezultatus į „Excel“ failą. Šį skambutį reikia atlikti iš „PowerShell“. Šio proceso scenarijaus pavyzdį pateikia Ronitas Regeris MSDN „Microsoft“ tinklaraštis .

![[FIX] Sustabdyti klaidos kodą 0x00000024 BSOD sistemoje „Windows“](https://jf-balio.pt/img/how-tos/02/stop-error-code-0x00000024-bsod-windows.jpg)

![Nepavyko paleisti „FIX]„ NET.TCP Port Sharing Service “](https://jf-balio.pt/img/how-tos/61/net-tcp-port-sharing-service-failed-start.jpg)