„TP-Link“

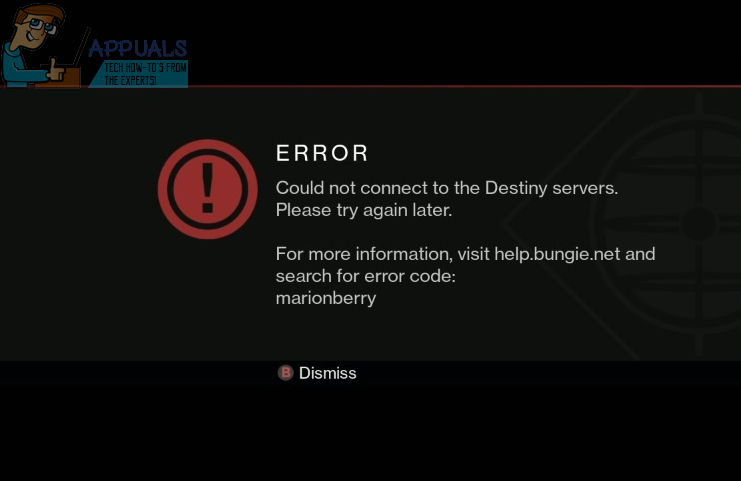

Tūkstančiai TP-Link maršrutizatorių, vienas iš labiausiai paplitusių ir patraukliausių prietaisų namų tinklui, gali būti pažeidžiami . Akivaizdu, kad nepašalintos programinės aparatinės įrangos klaida gali leisti net nuotoliniams vartotojams, šniukštinėjantiems internete, kontroliuoti įrenginį. Nors įmonė gali būti atsakinga už saugumo trūkumą, net pirkėjai ir vartotojai yra iš dalies kalti, nurodo tą patį atradę saugumo analitikai.

Kai kurie „TP-Link“ maršrutizatoriai, kurie nebuvo atnaujinti, gali būti pažeisti dėl saugumo trūkumo. Pažeidžiamumas leidžia bet kuriam žemos kvalifikacijos užpuolikui nuotoliniu būdu gauti visišką prieigą prie maršrutizatoriaus, kuriame yra programinės aparatinės įrangos trūkumas. Tačiau klaida priklauso ir nuo maršrutizatoriaus galutinio vartotojo aplaidumo. Saugumo tyrėjai pažymėjo, kad norint išnaudoti naudotoją reikia išsaugoti numatytuosius maršrutizatoriaus prisijungimo duomenis. Nereikia nė sakyti, kad daugelis vartotojų niekada nekeičia numatytojo maršrutizatoriaus slaptažodžio.

JK kibernetinio saugumo firmos „Fidus Information Security“ įkūrėjas Andrew Mabbittas pirmasis nustatė ir pranešė apie TP-Link maršrutizatorių saugumo trūkumą. Tiesą sakant, jis 2017 m. Spalio mėn. Oficialiai atskleidė nuotolinio kodo vykdymo klaidą „TP-Link“. Atsižvelgdamas į tai, „TP-Link“ po kelių savaičių išleido pataisą. Anot pranešimo, pažeidžiamas maršrutizatorius buvo populiarus „TP-Link WR940N“. Tačiau istorija nesibaigė „WR940N“. Maršrutizatorių gaminančios įmonės skirtinguose modeliuose įprastai naudoja panašias į tas pačias kodo eilutes. Taip atsitiko, nes „TP-Link WR740N“ taip pat buvo pažeidžiama tos pačios klaidos.

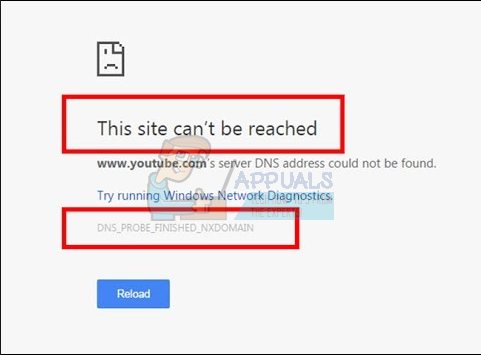

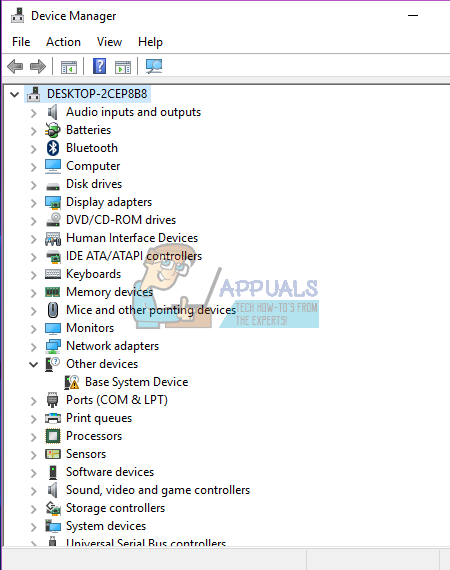

Nereikia nė pridurti, kad bet koks maršrutizatoriaus saugumo pažeidžiamumas yra labai pavojingas visam tinklui. Pakeitus nustatymus ar netvarkant konfigūracijų, gali labai pakenkti našumui. Be to, nesąžiningai pakeitus DNS parametrus, nieko neįtariančius vartotojus galima lengvai nukreipti į padirbtus finansinių paslaugų ar kitų platformų puslapius. Eismo nukreipimas į tokias sukčiavimo svetaines yra vienas iš būdų pavogti prisijungimo duomenis.

Įdomu pažymėti, kad nors „TP-Link“ ir buvo gana greitai užtaisyti saugos pažeidžiamumą savo maršrutizatoriuose pataisytą programinę aparatinę įrangą nebuvo galima atvirai atsisiųsti dar neseniai. Matyt, ištaisyta ir atnaujinta programinė įranga, skirta WR740N, kuri padarys ją apsaugotą nuo išnaudojimo, nebuvo prieinama svetainėje. Pažymėtina, kad „TP-Link“ padarė programinę-aparatinę įrangą prieinamą tik paprašius, kaip nurodė „TP-Link“ atstovas spaudai. Pasiteiravęs jis pareiškė, kad atnaujinimas „šiuo metu pasiekiamas, kai to paprašo techninės pagalbos tarnyba“.

Maršrutizatorių gamybos įmonės yra įprasta siųsti programinės įrangos failus el. Paštu klientams, kurie jiems rašo. Tačiau būtina, kad įmonės išleistų pataisytus programinės aparatinės įrangos atnaujinimus savo svetainėse ir, jei įmanoma, perspėtų vartotojus atnaujinti savo įrenginius, pažymėjo Mabbittas.

![[FIX] Baltoji juosta, apimanti viršutinę „Windows Explorer“ dalį](https://jf-balio.pt/img/how-tos/17/white-bar-covering-top-portion-windows-explorer.jpg)