„Everpedia“, „Wikimedia Commons“

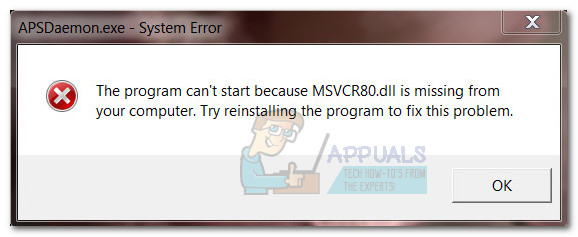

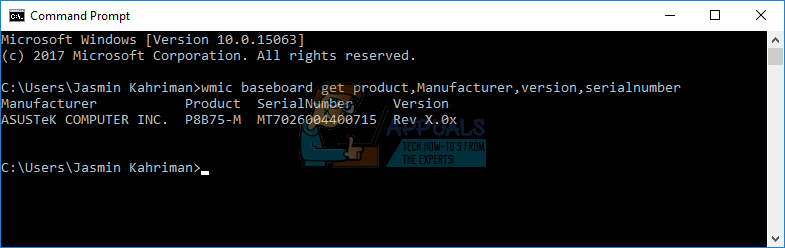

Nors „Android“ mobiliuosius įrenginius maitina saugi užrakinta „Linux“ branduolio versija, saugumo ekspertai dabar rado dar vieną Trojos arklys, kuri veikia plačiai populiarią operacinę sistemą. Atrodo, kad ekspertai, dirbantys su „ThreatFabric“, vadinami „MysteryBot“, atakuoja įrenginius, kuriuose veikia „Android 7“ ir „8“.

Tam tikru požiūriu „MysteryBot“ yra panašus į ankstesnę „LokiBot“ kenkėjišką programą. „ThreatFabric“ tyrėjai išanalizavę abiejų Trojanų kodus ir nustatė, kad daugiau nei tikėtina, jog yra ryšys tarp jų abiejų kūrėjų. Jie taip toli pasakė, kad „MysteryBot“ yra paremtas „LokiBot“ kodu.

Jis netgi siunčia duomenis į tą patį C&C serverį, kuris kadaise buvo naudojamas „LokiBot“ kampanijoje, o tai reikštų, kad juos sukūrė ir įdiegė tos pačios organizacijos.

Jei taip yra iš tikrųjų, tai gali būti susiję su tuo, kad „LokiBot“ šaltinio kodas prieš kelis mėnesius pateko į internetą. Tai padėjo saugumo ekspertams, kurie sugebėjo sukurti tam tikrų sušvelninimų.

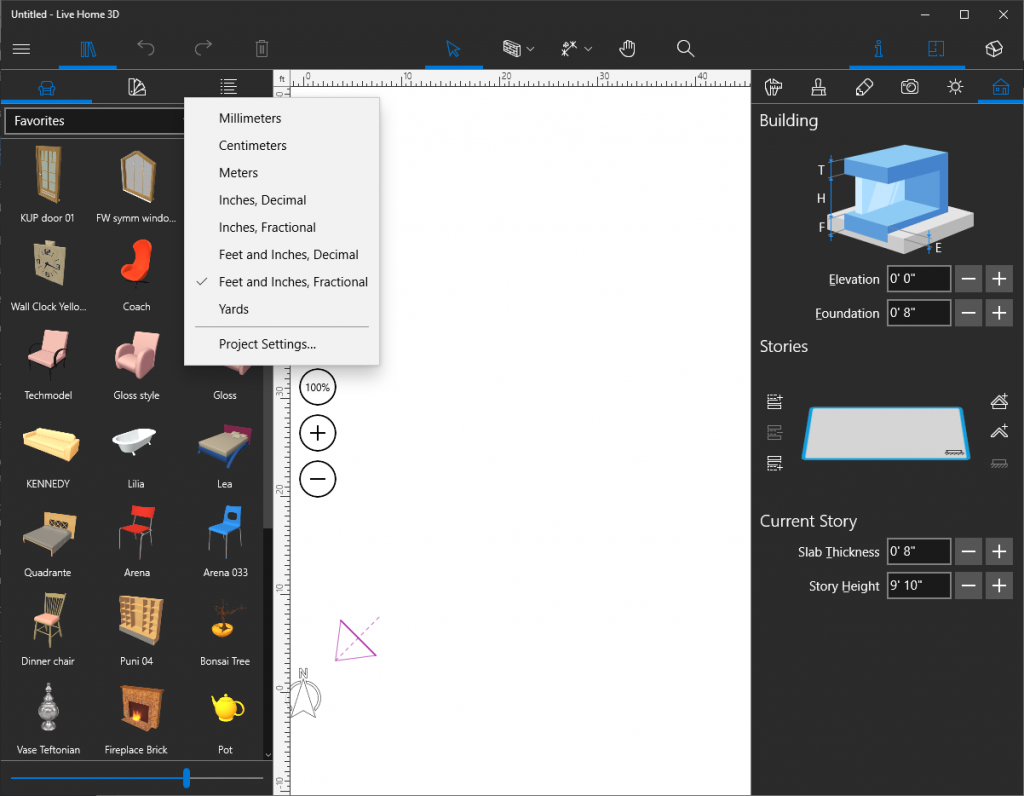

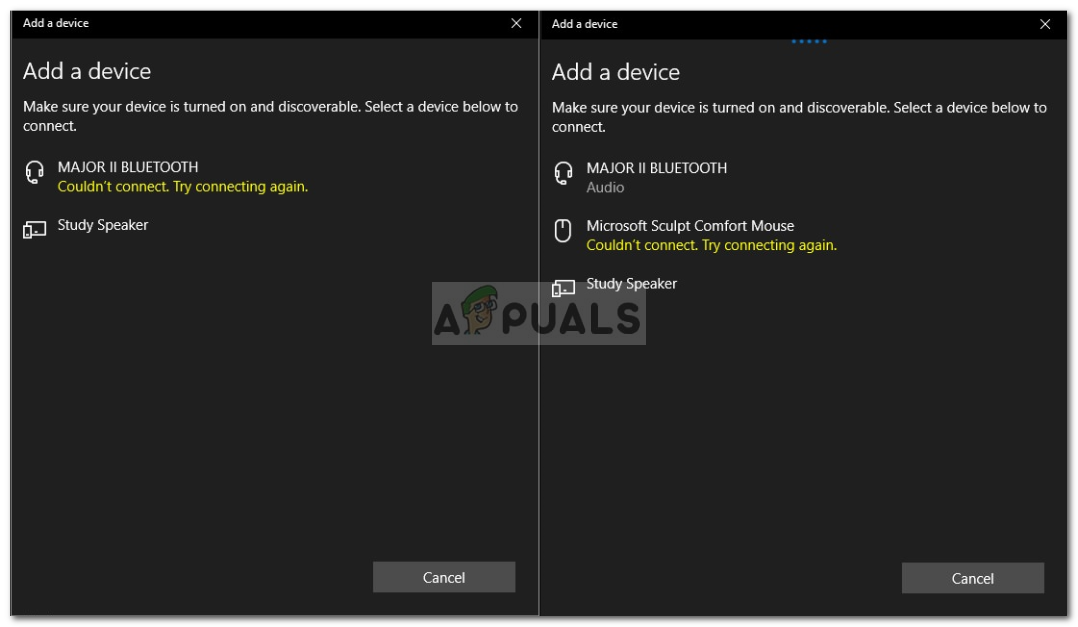

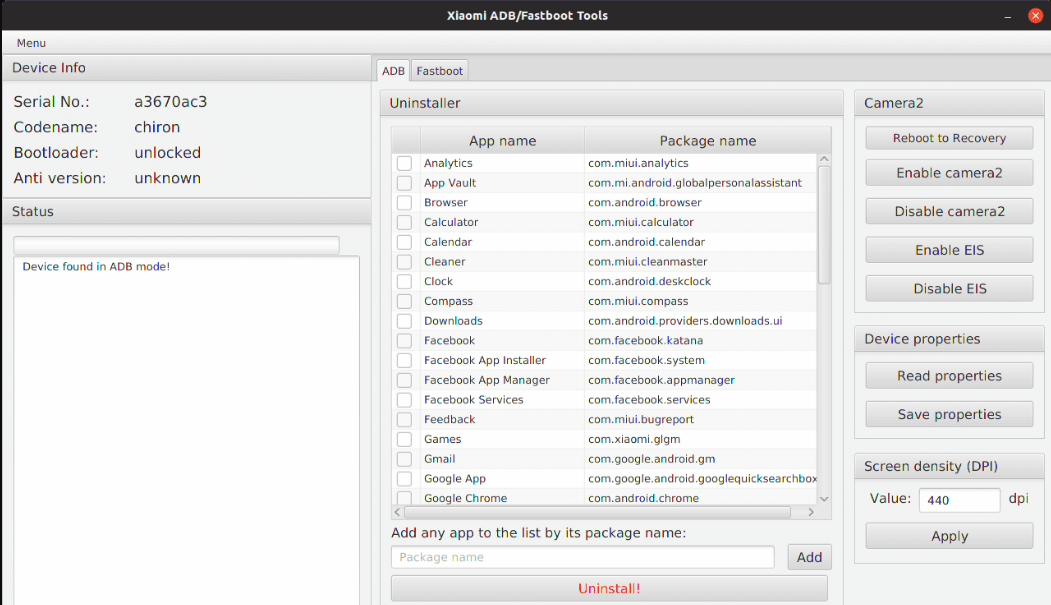

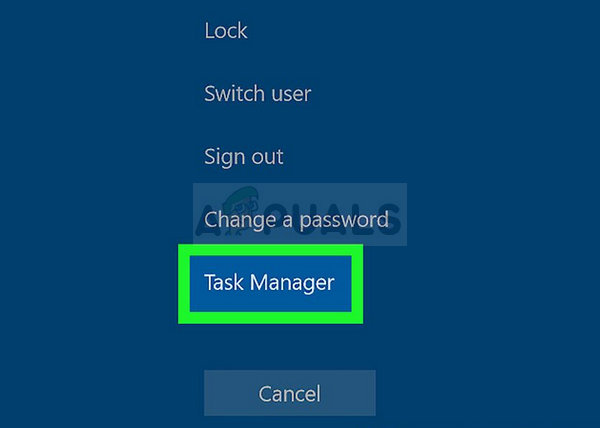

„MysteryBot“ turi keletą bruožų, dėl kurių jis tikrai išsiskiria iš kitų tipų „Android“ bankininkystės kenkėjiškų programų. Pavyzdžiui, jis gali patikimai rodyti perdangos ekranus, imituojančius teisėtų programų prisijungimo puslapius. „Google“ inžinieriai sukūrė saugos funkcijas, kurios neleido kenkėjiškoms programoms bet kokiu nuosekliu būdu rodyti perdangų ekranus „Android 7“ ir „8“ įrenginiuose.

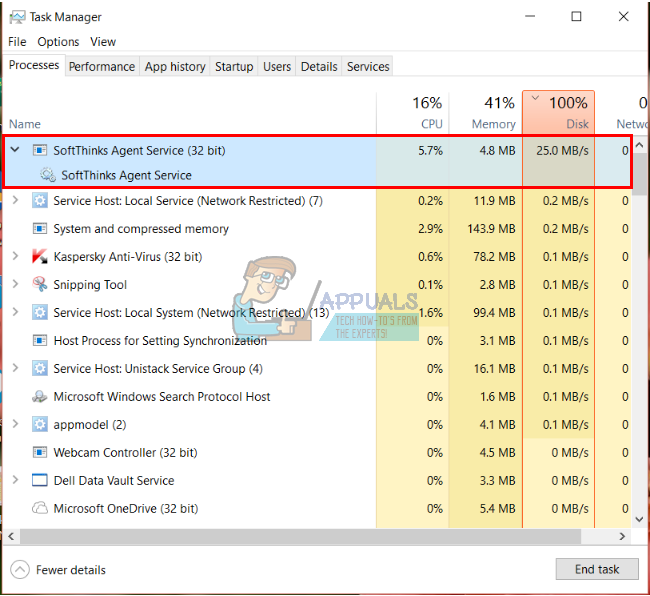

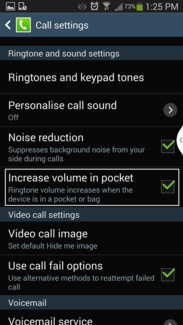

Todėl kitos bankinės kenkėjiškos programos užkrėstus ekranus rodė keistais laikais, nes jie negalėjo pasakyti, kada vartotojai žiūri į programas savo ekrane. „MysteryBot“ piktnaudžiauja „Usage Access“ leidimu, kuris paprastai sukurtas programos statistikai rodyti. Jis netiesiogiai nutekina informaciją apie tai, kuri programa šiuo metu rodoma sąsajos priekyje.

Neaišku, kokią įtaką „MysteryBot“ daro „Lollipop“ ir „Marshmallow“ įrenginiuose. Tai turėtų atlikti keletą įdomių tyrimų artimiausiomis savaitėmis, nes šiuose įrenginiuose nebūtinai yra visi šie saugos naujiniai.

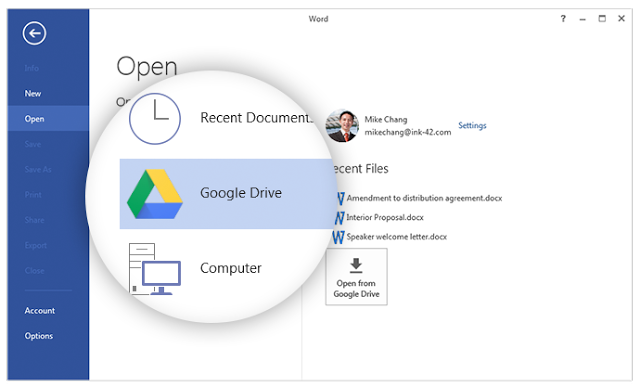

Nukreipęs daugiau nei 100 populiarių programų, įskaitant daugelį, esančių už mobiliosios el. Bankininkystės pasaulio ribų, „MysteryBot“ galėtų surinkti prisijungimo duomenis net iš pažeistų vartotojų, kurie iš tikrųjų ne taip naudojasi savo išmaniaisiais telefonais. Tačiau atrodo, kad jis nėra dabartinėje apyvartoje.

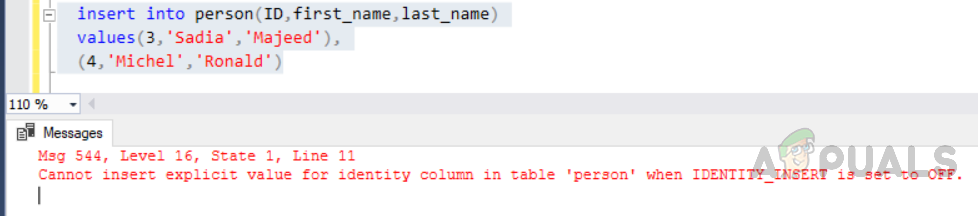

Be to, kai tik vartotojai paspaudžia jutiklinės klaviatūros klavišą, „MysteryBot“ įrašo jutimo gesto vietą ir, remdamasis spėjimais, bando trikampiuoti įvesto virtualaus rakto vietą.

Nors tai yra šviesmečiai prieš ankstesnius ekrano kopijas pagrįstus „Android“ klaviatūras, saugumo ekspertai jau sunkiai dirba kurdami švelninimo priemones.

Žymos „Android“ sauga