„Windows 10“ saugos naujinimai KB4465065 ir KB4346084- „Microsoft“

„Microsoft“ išleido keletą naujų „Windows 10 Spectre“ variantų švelninimo atnaujinimų. Šie naujinimai pašalina „Spectre“ saugumo spragas, būtent RSRE, SSB ir L1 terminalo gedimus.

Pakeitimų žurnalai rodo, kad „Microsoft“ šį kartą nusprendė pašalinti šias tris pagrindines spragas:

- Spectre 3a variantas (CVE-2018-3640: „Rogue System Register Read (RSRE)“)

- „Spectre 4“ variantas (CVE-2018-3639: „Spekuliacinis parduotuvės apėjimas (SSB)“)

- L1TF (CVE-2018-3620, CVE-2018-3646: „L1 terminalo gedimas“)

Verta paminėti, kad šie atnaujinimai buvo išleisti tik „Intel“ įrenginiams. Iš pradžių vartotojams atnaujinimai buvo pristatyti 2018 m. Rugpjūtį, tačiau naujausiame leidime yra keletas papildomų patobulinimų, kuriuos galima peržiūrėti:

KB4465065 - „Windows 10“ versija 1809

KB4346084 - „Windows 10“ versija 1803

KB4346085 - „Windows 10“ 1709 versija

KB4346086 - „Windows 10“ versija 1703

KB4346087 - „Windows 10“ versija 1607

Kas yra RSRE, SSB ir L1 terminalo gedimas?

„Rogue System“ registras perskaitytas

Tai dar vienas atakos metodas, kuris taip pat žinomas kaip 3a variantas. Užpuolikas keičia kelių sistemos registrų būsenos vertę naudodamas šoninio kanalo talpyklą irspekuliacinis vykdymasmetodai. Dėl šio pažeidžiamumo užpuolikas apeina branduolio adresų erdvės atsitiktinių parinkčių apsaugą. Nors 3a varianto metodas negali atskleisti neskelbtinų vartotojo duomenų, tačiau užpuolikas gali leisti atskleisti kai kurių duomenų struktūrų fizinius adresus.

L1 terminalo gedimas

L1 terminalo gedimas yra dar viena aparatinės įrangos saugumo spraga, išskirianti slaptą informaciją iš 1 lygio procesoriaus duomenų talpyklos. Dėl šio pažeidžiamumo buvo paveikti įvairūs „Intel“ procesoriai, įskaitant „Centaur“, AMD ir keletą kitų ne „Intel“ pardavėjų. Dėl pažeidžiamumo kenkėjiškos programos gali pakeisti operacinės sistemos atminties ar programos duomenų reikšmes.

Spekuliacinis parduotuvės apėjimas

Spekuliacinis parduotuvės apėjimas iš esmės yra aparatinės įrangos saugumo pažeidžiamumas, veikiantis lygiai taip pat, kaip ir „Meltdown“ ir „Spectre“ saugumo pažeidžiamumas. Pasak „Intel“, yra mažesnė tikimybė, kad pažeidžiamumas gali paveikti vartotojus. Galite tikėtis dalinės apsaugos nuo 4 varianto, jei naudojatės interneto naršyklėmis, kurios gali sušvelninti 1 ir 2 „Spectre“ variantus 4.

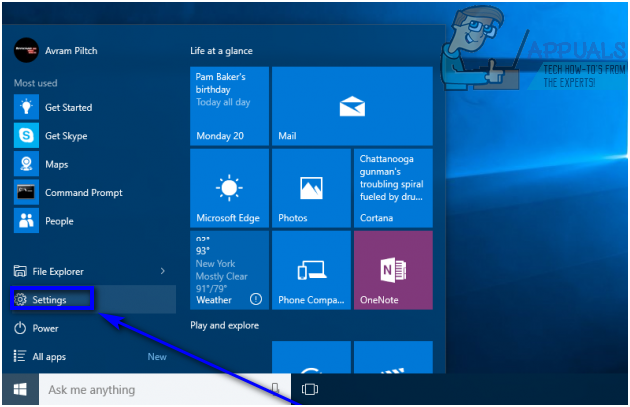

Norėdami užtikrinti visišką apsaugą nuo pažeidžiamumo, vartotojai turi įgalinti „Windows“ skirtą „Spectre mitigation“ klientas ir „Windows“ Serveris .

Ar yra kokių nors žinomų problemų atnaujinimuose?

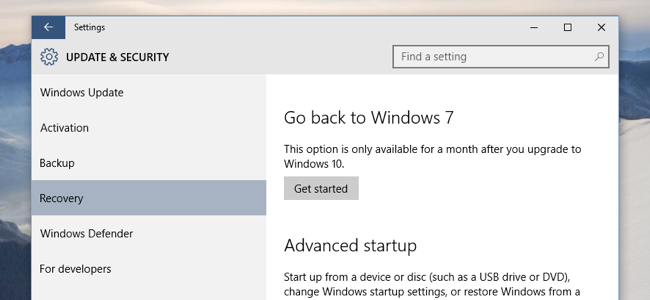

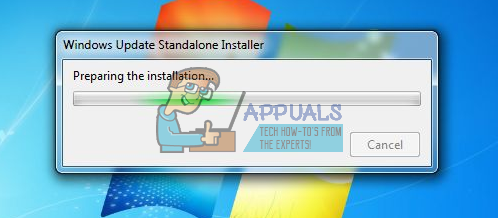

Laimei, „Microsoft“ šį kartą nenurodė jokių žinomų problemų. Idealiu atveju vartotojai diegimo metu nesusidurs su jokiomis techninėmis problemomis ir tikimasi, kad naujinimas bus įdiegtas sklandžiai. Šiuos naujinimus galima tiesiogiai įdiegti iš „Microsoft Update“ katalogas . Keli vartotojai gali tikėtis kai kurių išimčių. Jei esate vienas iš jų, praneškite apie šias problemas „Microsoft“, kad jas būtų galima išspręsti kitose laidose.

Žymos „Windows“