„Windows 10“

„Microsoft Windows OS“ yra dvi saugos spragos, kuriomis naudojasi kenkėjiškų kodų rašytojai. Naujai atrasti saugos trūkumai gali būti vykdomi naudojant „Remote Code Execution“ arba „RCE“ ir jie yra „Adobe Type Manager“ bibliotekoje. Saugos klaida gali leisti išnaudotojams nuotoliniu būdu pasiekti ir valdyti aukos kompiuterius, įdiegus net naujausius naujinimus. Pažymėtina, kad dar nėra pleistro.

„Microsoft“ pripažino, kad yra dvi „Windows“ nulinės dienos spragos, galinčios paleisti kenkėjišką kodą visiškai atnaujintose sistemose. Pažeidimai buvo rasti „Adobe Type Manager“ bibliotekoje, kuri naudojama „Adobe Type 1 PostScript“ formato rodymui sistemoje „Windows“. „Microsoft“ pažadėjo, kad kuria pataisą, kad sumažintų riziką ir pataisytų išnaudojimus. Tačiau bendrovė išleis pleistrus kaip artėjančią Patch Antradienį. Tačiau susirūpinę „Windows OS“ vartotojai turi keletą laikinų ir paprastos problemos apsaugoti savo sistemas nuo šių dviejų naujų RCE pažeidžiamumų.

„Microsoft“ įspėja apie „Windows“ kodo vykdymo 0 dienų pažeidžiamumą su ribotu tikslinių atakų potencialu:

Naujai atrastas RCE pažeidžiamumai yra „Adobe Type Manager“ bibliotekoje, „Windows DLL“ faile, kurį įvairios programos naudoja tvarkydami ir teikdami „Adobe Systems“ šriftus. Pažeidžiamumas susideda iš dviejų kodo vykdymo trūkumų, kuriuos gali sukelti netinkamas piktybiškai sukurtų pagrindinių šriftų tvarkymas „Adobe Type 1 Postscript“ formatu. Norint sėkmingai užpulti aukos kompiuterį, užpuolikams tereikia tikslo, kad jie galėtų atidaryti dokumentą ar net peržiūrėti tą patį „Windows“ peržiūros srityje. Nereikia pridėti, kad dokumentas bus surištas kenkėjišku kodu.

⚠️ ĮSPĖJIMAS!

Visos versijos #Microsoft „Windows“ (7, 8.1, 10, Server 2008, 2012, 2016, 2019) operacinėse sistemose yra 2 naujos šriftų analizavimo bibliotekos RCE spragos, kurios yra:

—KRITIKA

—NEPRATINTA

—Po aktyvių „ZERO-DAY“ atakųIšsami informacija ➤ https://t.co/PXfkKFY250 #Kibernetinė sauga pic.twitter.com/USFNpCcQ5t

- „Hacker News“ (@TheHackersNews) 2020 m. Kovo 23 d

„Microsoft“ patvirtino, kad veikia kompiuteriai Windows 7 yra labiausiai pažeidžiami naujai atrastų saugumo spragų. Bendrovė pažymi, kad šriftų analizavimo nuotolinio kodo vykdymo pažeidžiamumas naudojamas „ribotoms tikslinėms atakoms“ prieš „Windows 7“ sistemas. Kalbant apie „Windows 10“ sistemas, pažeidžiamumas yra gana ribotas, nurodė patarėją :

„Užpuolikas gali naudoti pažeidžiamumą keliais būdais, pavyzdžiui, įtikinti vartotoją atidaryti specialiai sukurtą dokumentą arba peržiūrėti jį„ Windows “peržiūros srityje“, - pažymėjo „Microsoft“. Nors „Windows 10“, „Windows 8.1“ ir „Windows 7“ dar nėra pataisų, bendrovė paaiškina, kad „sistemoms, kuriose veikia palaikomos„ Windows 10 “versijos, sėkminga ataka gali sukelti kodo vykdymą tik„ AppContainer “smėlio dėžės kontekste su ribotomis privilegijomis ir galimybėmis.

https://twitter.com/BleepinComputer/status/1242520156296921089

„Microsoft“ nepateikė daug informacijos apie naujai atrastų saugumo trūkumų poveikio mastą. Bendrovė nenurodė, ar išnaudojimai sėkmingai vykdo kenkėjiškas naudingas apkrovas, ar tiesiog bando.

Kaip apsisaugoti nuo naujų „Windows“ 0 dienų RCE pažeidžiamumų „Adobe Type Manager“ bibliotekoje?

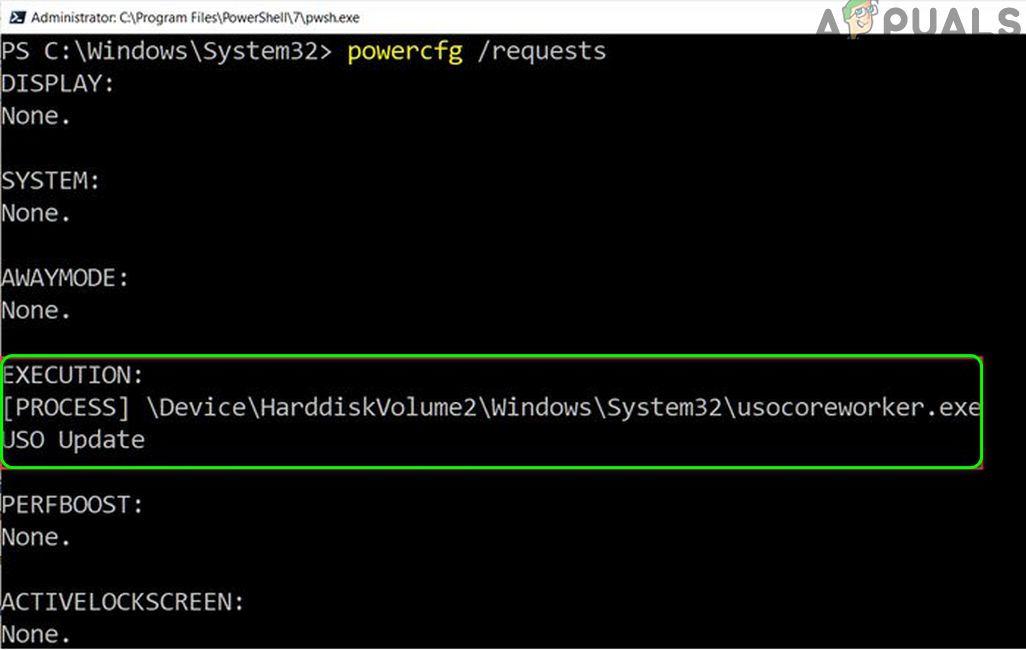

„Microsoft“ dar turi oficialiai išleisti pataisą, apsaugančią nuo naujai atrastų RCE saugumo spragų. Tikimasi, kad pleistrai pasirodys „Patch“ antradienį, greičiausiai kitą savaitę. Iki tol „Microsoft“ siūlo naudoti vieną ar kelis iš šių būdų:

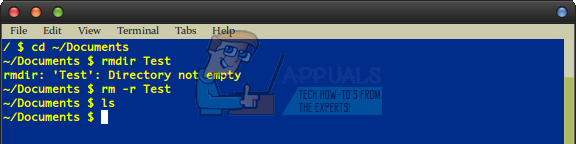

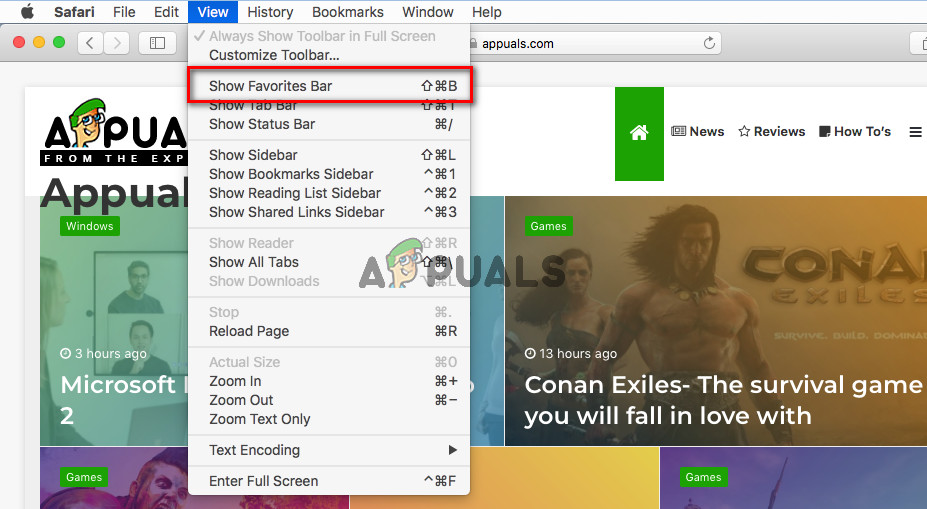

- Išjungus peržiūros sritį ir informacijos sritį „Windows Explorer“

- „WebClient“ paslaugos išjungimas

- Pervardykite ATMFD.DLL (sistemose „Windows 10“, kuriose yra failas tokiu pavadinimu) arba išjunkite failą iš registro

Pirmasis matas neleis „Windows Explorer“ automatiškai rodyti „Open Type“ šriftų. Beje, ši priemonė užkirs kelią tam tikrų tipų atakoms, tačiau tai netrukdys vietiniam autentifikuotam vartotojui paleisti specialiai sukurtą programą pažeidžiamumui išnaudoti.

Užpuolikai naudoja neužfiksuotus „Windows“ nulinės dienos trūkumus, pirmadienį pranešė „Microsoft“ saugumo patarime. Bendrovė teigė, kad „ribotos tikslinės atakos“ gali panaudoti dvi nepašalintas „Windows“ nuotolinio kodo vykdomosios (RCE) spragas ... https://t.co/JHjAgO4sSi per @InfoSecHotSpot pic.twitter.com/gAhLt46CGT

- Seanas Harrisas (@InfoSecHotSpot) 2020 m. Kovo 24 d

Išjungus „WebClient“ paslaugą, blokuojamas vektorius, kurį užpuolikai greičiausiai naudos nuotoliniam naudojimui. Dėl šio sprendimo vartotojai bus raginami patvirtinti prieš atidarant savavališkas programas iš interneto. Nepaisant to, užpuolikai vis tiek gali paleisti programas, esančias tikslinio vartotojo kompiuteryje ar vietiniame tinkle.

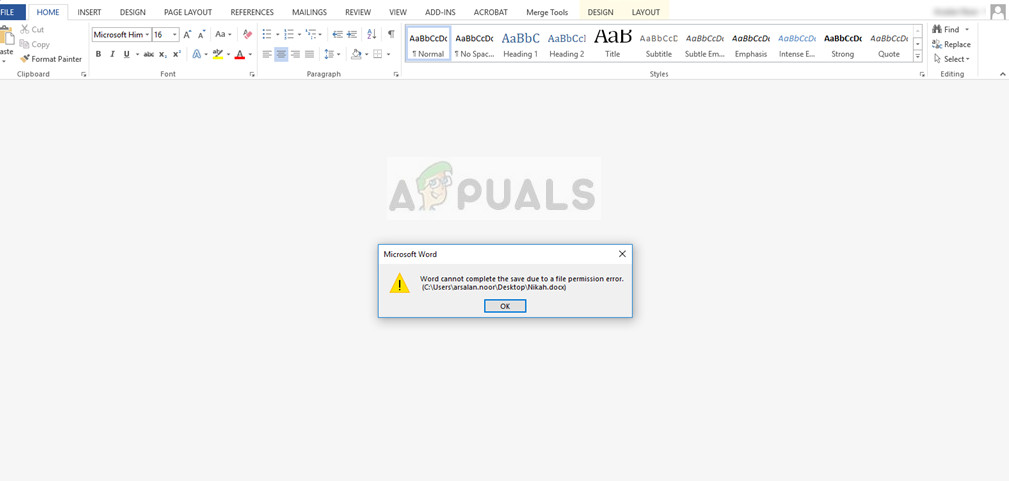

Paskutinis siūlomas sprendimas yra gana varginantis, nes sukels rodymo problemų programoms, kurios remiasi įterptais šriftais, ir kai kurios programos gali nustoti veikti, jei naudoja „OpenType“ šriftus.

Aptiktas RCE pažeidžiamumas, veikiantis „Windows“, „Microsoft“ įvertino jo sunkumą kaip kritinį. https://t.co/oA9cdxJMTW pic.twitter.com/TZP6nESJCN

- Neilas Mitchellas-Hunteris (@polo_nmh) 2020 m. Kovo 24 d

Kaip visada, „Windows OS“ vartotojai perspėjami ieškoti įtartinų užklausų peržiūrėti nepatikimus dokumentus. „Microsoft“ pažadėjo ištaisyti visam laikui, tačiau vartotojai turėtų susilaikyti nuo prieigos prie dokumentų ar jų atidarymo iš nepatikrintų ar nepatikimų šaltinių.

Žymos „Windows“

![[FIX] Klaida įvyko, kai vedlys bandė nustatyti šios vartotojo paskyros slaptažodį](https://jf-balio.pt/img/how-tos/89/error-occurred-while-wizard-was-attempting-set-password.png)