Sauga visame pasaulyje 24 val

Tarp 2ndir 6tūkstgegužės mėn., a Rankinis stabdys programinės įrangos atsisiuntimo veidrodžio nuoroda (download.handbrake.fr) buvo pažeista, o kūrėjai paskelbė perspėjimas pranešimas 6tūkstgegužės mėn. padėti vartotojams nustatyti, ar jų „MacOS“ sistemos buvo užkrėstos garsiuoju „Proton Remote Access Trojan“ (RAT). Buvo pranešta, kad maždaug 50% visų per tą laiką atliktų atsisiuntimų buvo užkrėstos įrenginių sistemos. Dabar mokslininkai Kaspersky pavyko užklupti „Proton RAT“ kenkėjiškos programos pirmtaką „Calisto“, kuris, jų manymu, buvo sukurtas metus prieš „Proton“, nes neturėjo galimybės apeiti „System Integrity Protection“ (SIP), kuriai reikalingi administratoriaus įgaliojimai redaguoti pagrindinius failus, funkcija, kuri tuo metu buvo tobulinama. „Kaspersky“ tyrėjai padarė išvadą, kad Calisto buvo atsisakyta Protono naudai, nes Calisto kodas pasirodė nenušlifuotas. Calisto buvo atrastas „VirusTotal“ , ir atrodo, kad virusas liko nepastebėtas dvejus ar trejus metus iki šiol.

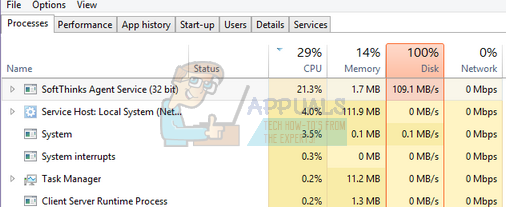

„Proton RAT“ yra pavojinga ir galinga kenkėjiška programa, pirmą kartą išleista 2016 m. Pabaigoje, kurioje naudojami tikri „Apple“ kodo pasirašymo sertifikatai, kad būtų galima manipuliuoti sistema ir gauti root prieigą „MacOS“ įrenginiuose. Kenkėjiška programa gali apeiti visas galiojančias saugos priemones, įskaitant „iCloud“ dviejų veiksnių autentifikavimą ir sistemos vientisumo apsaugą, kad galėtų nuotoliniu būdu stebėti kompiuterio veiklą registruodama klavišų paspaudimus, vykdydama klaidingus iššokančiuosius langus, kad rinktų informaciją, darytų ekrano kopijas, nuotoliniu būdu matytų visus veikla ekrane, ištraukiant dominančius duomenų failus ir stebint vartotoją per jo internetinę kamerą. Atrodo, kad yra paprastas būdas pašalinti aptiktą kenkėjišką programą, tačiau jei nustatoma, kad ji sistemoje buvo aktyvi (jei procesas „Activity_agent“ rodomas įrenginio „Activity Monitor“ programoje), vartotojai gali būti tikri, kad ji išsaugojo visus savo slaptažodžius ir pasiekė bet kokius duomenis, išsaugotus naršyklėse arba paties „Mac“ raktų pakabuke. Todėl vartotojų prašoma juos nedelsiant pakeisti švariame įrenginyje, kad nebūtų pakenkta jų finansiniams ir internetiniams duomenims.

Įdomiausia Proton RAT yra tai, kad, pasak Naujojo Džersio kibernetinio saugumo ir ryšių integracijos ląstelė (NJCCIC) , kenkėjiškų programų kūrėjas ją reklamavo kaip korporacijų ir net tėvų stebėjimo programinę įrangą, skirtą stebėti savo vaikų skaitmeninę veiklą namuose. Ši programinė įranga kainavo nuo 1200 USD iki 820 000 USD, atsižvelgiant į licencijas ir vartotojui suteiktas funkcijas. Tačiau šios „stebėjimo“ funkcijos buvo neteisėtos, o įsilaužėliams patekus į kodą, programa buvo išsiųsta per daug atsisiuntimų pagal „YouTube“ vaizdo įrašus, pažeistus interneto portalus, „HandBrake“ programinę įrangą (kurių atveju „HandBrake-1.0“). 7.dmg buvo pakeistas į OSX.PROTON failą) ir per tamsųjį internetą. Nors vartotojams nėra ko bijoti „Calisto“ tol, kol įjungtas ir veikia jų SIP, tyrinėtojai mano, kad kodo galimybė manipuliuoti sistema naudojant autentiškus „Apple“ kredencialus kelia nerimą ir baiminasi, ką ateityje gali padaryti kenkėjiška programa naudojant tą patį mechanizmą. Šiame etape Proton RAT yra nuimamas, kai tik aptinkamas. Tačiau dirbant su tuo pačiu pagrindiniu sertifikatu, kenkėjiška programa greitai gali prisirišti prie sistemų kaip nuolatinis agentas.