Jei „Linux“ kompiuteryje elgiatės nenuspėjamai, tada veikiausiai kyla problemų dėl konfigūracijos ar aparatūros. Keisti įvykiai paprastai yra susiję su šiomis dviem sąlygomis. Kai kurie grafikos adapteriai neveikia neįdiegę patentuotos programinės įrangos, o kitaip atrodo keistai. Jūs taip pat galite prarasti duomenis dėl failų sistemos neatitikimo ar kažko kito neįprasto panašaus. Nepaisant to, gali būti viliojanti kaltinti tokias problemas virusu.

Virusas yra terminas, kurį daugelis žmonių neteisingai vartoja nurodydami įvairias įvairias kenkėjiškas programas. Tikros virusinės infekcijos „Linux“ yra išskirtinai retos. Atminkite, kad GNU / Linux nėra populiariausia vartotojų mašinų platforma. Dėl to palyginti nedaug grėsmių yra nukreiptos į „Linux“ namų vartotojus. Serveriai yra kur kas patrauklesni, nors išmaniesiems telefonams ir planšetiniams kompiuteriams naudojamiems „Google Android“ platinimams yra tam tikrų grėsmių. Prieš pradėdami paniką, būtinai atmeskite kitas galimybes. „Linux“ pažeidžiamumas dažnai yra ezoterinis nei virusų užkratas. Jie dažnai panašesni į išnaudojimus. Turėkite omenyje šias užuominas ir jums nereikės spręsti jokių rimtų problemų. Atminkite, kad čia aptartos komandos yra labai pavojingos ir jų nereikėtų naudoti. Mes tiesiog jums sakome, į ką reikia atkreipti dėmesį. Nors mes padarėme keletą ekrano kopijų, mes iš tikrųjų tam naudojome virtualią mašiną ir nepadarėme žalos realiai failų struktūrai.

1 metodas: Zip bombų prevencija

Užtrauktos bombos yra ypač problemiškos, nes vienodai kelia problemų visoms problemoms. Jie naudoja ne operacinę sistemą, o failų archyvatorių veikimo būdą. Praėjusio amžiaus devintajame dešimtmetyje „MS-DOS“ kompiuteriams padaryta žaibiškos bombos išnaudojimas vis tiek gali sukelti tą pačią problemą „Android“ išmaniajam telefonui praėjus 10 metų.

Paimkime, pavyzdžiui, liūdnai pagarsintą katalogą 42.zip. Nors jis klasikiniu pavadinimu 42.zip, nes užima 42 kilobaitus vietos, pokštininkas galėtų jį vadinti kaip tik norėtųsi. Archyve yra penki skirtingi įdėtųjų archyvų sluoksniai, suskirstyti į 16 rinkinių. Kiekviename iš jų yra apatinis sluoksnis, kuriame telpa maždaug 3,99 dvejetainių gigabaitų niekinių simbolių. Tai yra tie patys nepageidaujami duomenys, kurie gaunami iš „/ dev / null“ įrenginio failo „Linux“ sistemoje, taip pat iš „NUL“ įrenginio, esančio „MS-DOS“ ir „Microsoft Windows“. Kadangi visi simboliai yra niekiniai, juos galima suspausti iki galo ir tokiu būdu sukurti labai mažą failą.

Visi šie nuliniai duomenys, išspausdinę, užima maždaug 3,99 dvejetainių petabaitų vietos. To pakanka net RAID failų struktūrai sukurti. Niekada neišpakuokite archyvų, dėl kurių nesate tikri, kad išvengtumėte šios problemos.

Jei taip kada nors atsitiktų jums, iš naujo paleiskite sistemą iš „Linux“ tiesioginio kompaktinio disko, „microSDHC“ kortelės ar USB atmintinės ir ištrinkite perteklinius failus, tada perkraukite iš pagrindinės failų sistemos. Patys duomenys paprastai nėra kenksmingi. Šis išnaudojimas tiesiog naudojasi tuo, kad dauguma failų struktūrų ir RAM konfigūracijų negali išlaikyti tiek duomenų vienu metu.

2 metodas: komandos gudrybės išnaudojimas

Niekada nevykdykite „Bash“ ar „tcsh“ komandos, jei nesate tikri, ką ji daro. Kai kurie žmonės bando apgauti naujus „Linux“ vartotojus paleisti tai, kas pakenks jų sistemai. Net ir patyrę vartotojai gali paslysti labai klastingais pokštininkais, kurie kuria tam tikrų rūšių pavojingas komandas. Dažniausiai tai susiję su šakių bombomis. Šio tipo išnaudojimas apibrėžia funkciją, kuri paskui save vadina. Kiekvienas naujai pagimdytas vaiko procesas paskambina tol, kol visa sistema sugenda ir turi būti paleista iš naujo.

Jei kas nors jūsų paprašo paleisti ką nors absurdiško, pavyzdžiui: ():;:, tada jus įžeidinėja ir bando priversti sudužti mašiną. Vis daugiau ir daugiau „Linux“ platinimų dabar turi apsaugą nuo to. Kai kurie sako, kad procesą apibrėžiate neteisingai.

Yra bent viena bandomoji „FreeBSD“ versija, kuri aktyviai įžeidinėja bet kurį vartotoją, kuris bando tai padaryti, tačiau neleidžia iš tikrųjų pakenkti jų sistemai. Vis dėlto niekada nebandykite to išbandyti.

3 metodas: Neįprastų scenarijų nagrinėjimas

Bet kada, kai gausite „Python“, „Perl“, „Bash“, „Dash“, „tcsh“ ar bet kokio kito tipo scenarijus, prieš bandydami išnagrinėkite jį. Jo viduje gali būti paslėptos žalingos komandos. Pažvelkite į viską, kas atrodo kaip krūva šešioliktainių kodų. Pavyzdžiui:

„ Xff xff xff xff x68 xdf xd0 xdf xd9 x68 x8d x99'

„ Xdf x81 x68 x8d x92 xdf xd2 x54 x5e xf7 x16 xf7“

Šios dvi eilutės paimtos iš scenarijaus, kuris kodavo išskirtinai žalingą komandą rm -rf / hex į hex kodą. Jei nežinotumėte, ką darote, tada galėtumėte lengvai uždaryti visą savo diegimą ir kartu su juo galimą UEFI įkrovos sistemą.

Ieškokite komandų, kurios atrodo paviršutiniškai nekenksmingos, tačiau yra potencialiai žalingos. Jums gali būti žinoma, kaip galite naudoti simbolį>, kad nukreiptumėte išvestį iš vienos komandos į kitą. Jei matote, kad kažkas panašaus nukreipia į / dev / sda arba / dev / sdb, vadinasi, tai bandymas pakeisti tomo duomenis šiukšlėmis. Jūs nenorite to daryti.

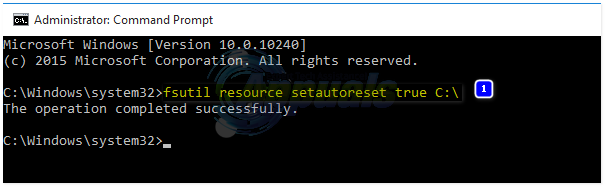

Kita, kurią labai dažnai pamatysite, yra tokia komanda:

„mv / bin / * / dev / null“

/ dev / null įrenginio failas yra ne kas kita, o truputis. Tai nėra duomenų grąžinimo taškas. Ši komanda perkelia / esu katalogą į / dev / null , kuris pašalina viską, kas yra jo viduje. Kadangi tam reikia root prieigos, kai kurie gudrūs pokštininkai užrašys kažką panašaus mv ~ / * / dev / null , nes tai daro tą patį vartotojo katalogą, tačiau nereikia jokios specialios prieigos. Tam tikri paskirstymai dabar pateiks klaidos pranešimus, jei bandysite tai padaryti:

Atidžiai stebėkite viską, kas naudoja dd arba mkfs.ext3 arba mkfs.vfat komandos. Tai suformatuos diską ir atrodys gana įprasta.

Dar kartą nepamirškite, kad niekada neturėtumėte paleisti nė vienos iš šių komandų tiesioginėje failų sistemoje. Mes jums tik sakome, į ką reikia atkreipti dėmesį, ir nenorime, kad kas nors paskanautų jo duomenis. Prieš naudodami išorinį failą, būkite atsargūs ir įsitikinkite, kad žinote, ką darote.

4 minutes perskaityta