Vidutinis

„Ruhr-Universitat Bochum“ mokslininkai: Dennisas Felschas, Martinas Grothe ir Jorgas Schwenkas bei Opolės universiteto mokslininkai: Adomas Czubakas ir Marcinas Szymanekas atrado galimą kriptografinę ataką prieš pažeidžiamus „IPSec IKE“ diegimus, kuriuos naudojo daugelis tinklo įmonių, tokių kaip „Cisco“, „Huawei“, „ZyXel“ ir „Clavister“. Tyrėjai paskelbė straipsnį apie savo tyrimą ir kada nors šią savaitę Baltimorėje vyksiančiame „USENIX“ saugumo simpoziume turi pateikti atakos koncepcijos įrodymą.

Pagal tyrimą paskelbta , naudojant tą pačią raktų porą įvairiose IKE diegimo versijose ir režimuose „Gali apeiti kelių protokolų autentifikavimo galimybes, leidžiančias užpuolikams apsimetinėti aukos šeimininku ar tinklu“. Tyrėjai paaiškino, kad taip veikia „Mes išnaudojame„ Bleichenbacher “orakulą„ IKEv1 “režimu, kur autentifikavimui naudojamos RSA užšifruotos„ nonces “. Naudodamiesi šiuo išnaudojimu, mes nutraukiame šiuos RSA šifravimu pagrįstus režimus, be to, pertraukiame RSA parašu pagrįstą autentifikavimą tiek IKEv1, tiek IKEv2. Be to, aprašome neprisijungus pasiekiamą žodyno ataką prieš PSK (iš anksto bendrinamų raktų) pagrįstus IKE režimus, taip aprėpdami visus galimus IKE autentifikavimo mechanizmus. “

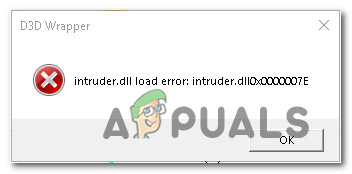

Panašu, kad pažeidžiamumas atsiranda dėl pardavėjų įrenginių iššifravimo gedimų. Šias nesėkmes galima panaudoti perduodant sąmoningus šifruotus tekstus į „IKEv1“ įrenginį su RSA užšifruotomis noncėmis. Jei užpuolikui pavyksta įvykdyti šią ataką, jis ar ji gali gauti prieigą prie paimtų šifruotų.

Atsižvelgiant į šio pažeidžiamumo jautrumą ir rizikuojančias tinklo įmones, kelios tinklo įmonės išleido pataisas šiai problemai spręsti arba visiškai pašalino rizikingą tapatybės nustatymo procesą iš savo produktų. Paveikti produktai buvo „Cisco“ programinė įranga „IOS“ ir „IOS XE“, „ZyXel“ produktai „ZyWALL / USG“, „Clavister“ ir „Huawei“ užkardos. Visos šios technologijų kompanijos išleido atitinkamus programinės aparatinės įrangos atnaujinimus, kuriuos reikia atsisiųsti ir įdiegti tiesiai į savo produktus.